組み込み機器向けにネットワーク機能を提供するLinuxディストーション「Zeroshell」の脆弱性を狙う通信が7月以降、国内で検知され続けている。警察庁は、IoT機器がマルウェアに感染する恐れがあるとして注意を呼びかけた。

警察庁によると、Zeroshellでは2019年にOSコマンドインジェクションの脆弱性(CVE-2019-12725)、2009年にcgi-bin/kerbynetにおける任意のコマンドを実行される脆弱性(CVE-2009-0545)が報告されている。同庁が観測している通信は、既知の脆弱性を突いて外部のサーバーからシェルスクリプトをダウンロード、実行させるものという。

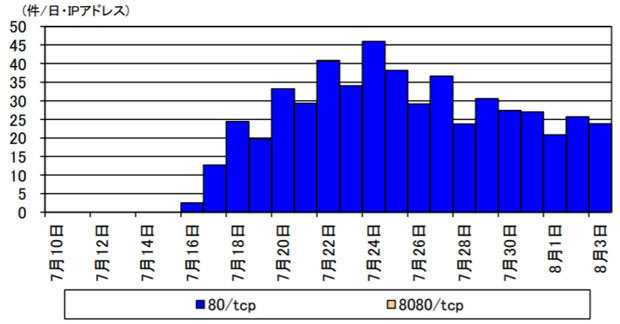

アクセス件数の推移(警察庁より)

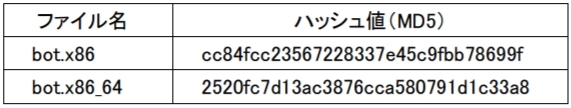

不審な通信は7月16日から観測され、8月3日まで連日数十件の検知がある。シェルスクリプトが実行されると、さらに外部のサーバーからマルウェア「Mirai」やその亜種と推測される不正プログラムがダウンロード、実行されてしまう恐れがある。

ダウンロードされるファイル名とハッシュ値(警察庁より)

脆弱性の影響を受けるのはZeroshell 3.9.0、Zeroshell 1.0 beta11およびそれ以前で、警察庁では対策済みバージョンへのアップデートや、インターネットアクセスを許可する場合に必要な送信元IPアドレスのみに許可すること、VPN接続を用いることなどの対応を推奨している。