パロアルトネットワークスは11月4日、国内企業におけるIoT(モノのインターネット)/OT(制御技術)端末の活用とサイバーセキュリティの実態を明らかにすべく、IoT/OT領域の意志決定者ならびに実務従事者を対象に実施した「IoT/OTサイバーセキュリティジャパンサーベイ 2020年版」の調査結果を発表した。調査は、従業員規模500人以上、年間売上高500億円以上の民間企業のIoT/OT領域の意志決定者ならびに実務従事者428名を対象に行なわれたもの。

パロアルトネットワークス チーフサイバーセキュリティストラテジストの染谷征良氏(左)と日本担当最高セキュリティ責任者(Field CSO)の林薫氏

同社 日本担当 最高セキュリティ責任者(Field CSO)の林薫氏は、IoT/OT領域を対象としたサイバー攻撃が、かつては政治的な背景や目的から重要インフラのシステムダウンを引き起こすものが目立っていたが、最近では「EKANS」ランサムウェアなど、金銭目的のサイバー犯罪者によるものが増加傾向にあることや、こうした傾向を受けてIoT端末のメーカーなどにより高度なセキュリティ対策を求める法制化の動きが各国で始まっていることなどを紹介した。

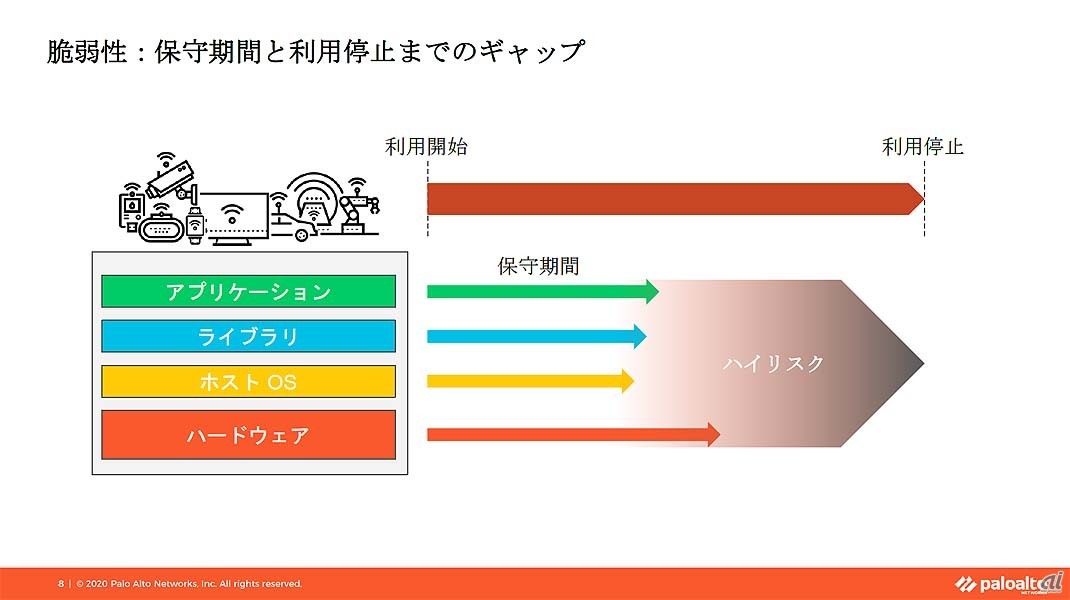

さらに同氏は、IoT機器のマルウェア感染原因として「(共通の)パスワード」「脆弱性」「設定ミス」の3点を挙げた上で、「多くのユーザーはIoT機器をPCとは異なる“ハードウェアの一種”と捉える傾向がまだ強いが、内部の作りはPCのようになってきており、さらに利用されているOSやライブラリー、アプリケーションの保守期間が機器の利用期間よりも短いため、保守切れの“ハイリスク期間”が長くなってしまう」ことを指摘した。

続いて、同社 チーフサイバーセキュリティストラテジストの染谷征良氏は「IoT/OTの分野での、サイバー攻撃の被害状況、サイバーセキュリティに対する国内企業の取り組みの現状、課題の大きく3点を明らかにする目的で、7月末に独自に調査を実施した」と説明した。

同氏によれば、被害が多かった機器の種別は、多い順に「映像・監視・認証機器」「産業機器」「事務機器」「ウェアラブル端末」「ロボット」で、「オープン化と接続性を背景に48.1%がIoT/OT端末の被害を経験」したと回答したという。また、セキュリティ面での課題としては「デバイスの数や種類が多い」が35.2%で最多であり、さらにこうした機器の可視化ができているのは27.0%で、「一部のみ可視化できている」が54.8%、「(可視化)できていない」が8.1%となっていることから、同氏は「ネットワーク接続が増加するIoT/OT端末の可視化の確保が急務」だと指摘した。

なお、デバイスの特性上、個々の端末にエージェント型セキュリティ製品をインストールすることは困難なため、ネットワークレイヤーで対策を行うことで一元的に可視化できる体制を整えることが推奨されるという。また、ゼロトラストの発想に基づく「ネットワークのセグメント化」や「脆弱性への対応」「パスワードの管理」なども重要だと指摘された。