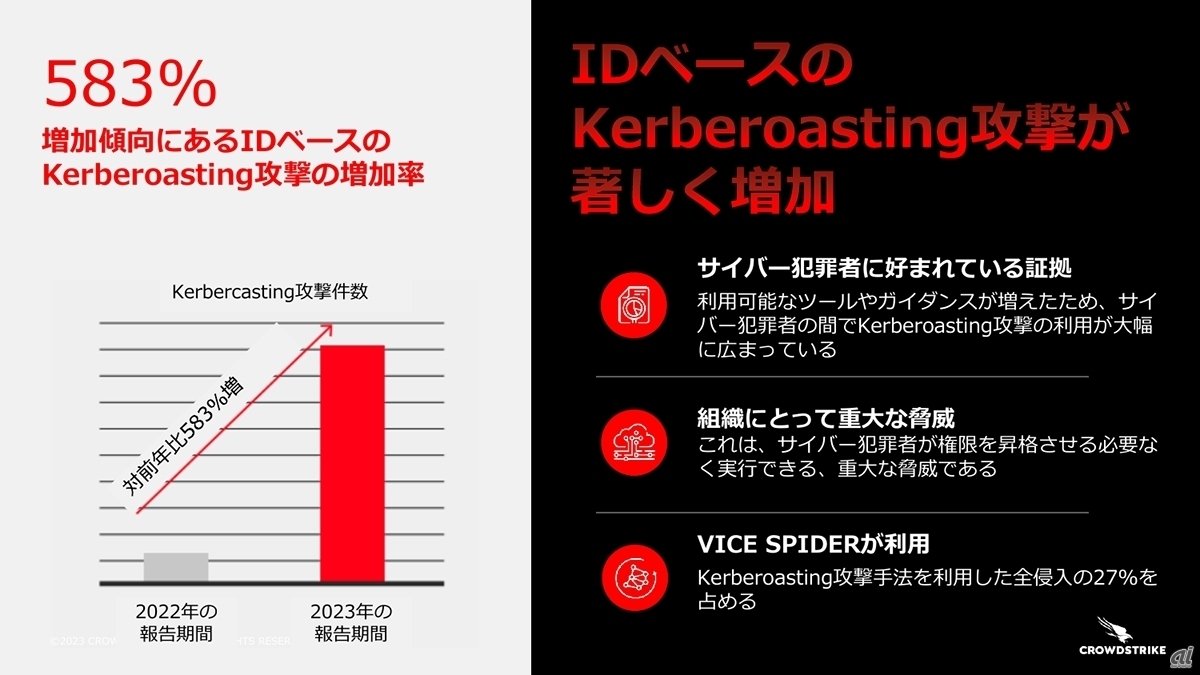

クラウドストライクは9月13日、米CrowdStrikeがまとめた「2023年度版 Falcon OverWatch 脅威ハンティングレポート」に関する報道機関向け説明会を開催した。過去12カ月(2022年7月1日~2023年6月30日)に確認された世界的な傾向は、正規アカウントを悪用した対話型攻撃による侵入が62%増、クラウドインスタンスメタデータAPIを介して秘密鍵など認証関連データの収集を試みた攻撃は160%増、アイデンティティーを狙ったKerberoasting攻撃が583%増だった。

プリンシパルコンサルタントの鵜沢裕一氏は「脅威インテリジェンスを活用する日本企業は少ない。自社調査も有用だが、われわれのようなセキュリティベンダーは攻撃背景や対象などの情報も取得している」と調査結果や脅威インテリジェンスの活用を促した。

クラウドストライク プリンシパルコンサルタントの鵜沢裕一氏

サイバー犯罪の増加報告は枚挙にいとまがなく、企業は強固なセキュリティ対策を迫られている。それでもサイバー犯罪者の活動時間は短縮傾向にあり、アクセスに成功してから他のコンピューターに侵入するブレイクアウトタイムは2022年までの最短記録だった84分から79分に更新された。これは複数の認証情報を取得した状態でアクセスを試み、ラテラルムーブメント(横方向への移動)の機会が増加した結果だ。セキュリティ対策担当者もしくはソリューションはブレイクアウトタイム内の対応が求められる。

鵜沢氏も「横展開を確認して封じ込めれば、侵入された端末1台の調査で済むが、ラテラルムーブメント後は調査範囲も広がり、それだけ費用も増加する。可能な範囲でブレイクアウトタイム内に検知して調査・封じ込めする防御法が一つの指針となる」と述べた。

クラウドの普及は利点がありつつも、一方でサイバー犯罪者の攻撃範囲を拡大させている。同社の調査によれば、「Linux」で動作する権限昇格ツール「LinPEAS」を利用するケースが3倍に増加。マルウェアの展開などに「Microsoft Azure」の仮想マシンでスクリプトを実行する「Azure Run Command」を利用するケースや、PHPベースのウェブアプリケーションを不正利用してAmazon Web Services(AWS)の資格情報を大量に収集し、「AWS Systems Manager」経由で他のリソースを侵害するケースも散見された。

攻撃が拡大する要因の一つがID管理である。「Windows」の認証プロトコル「Kerberos」認証の設定不足を狙う、Kerberoasting攻撃は前年比で583%増だった。ダークウェブでは組織の初期アクセス情報を販売するアクセスブローカーも147%増加し、特に「PROPHET SPIDERが顕著」(鵜沢氏)だったという。同ツールは「Apache Log4j」の脆弱性を悪用していたことでも有名だが、鵜沢氏は「クラウドセキュリティのベストプラクティスが確立されてない」と背景を説明する。

Kerberoasting攻撃の増加率

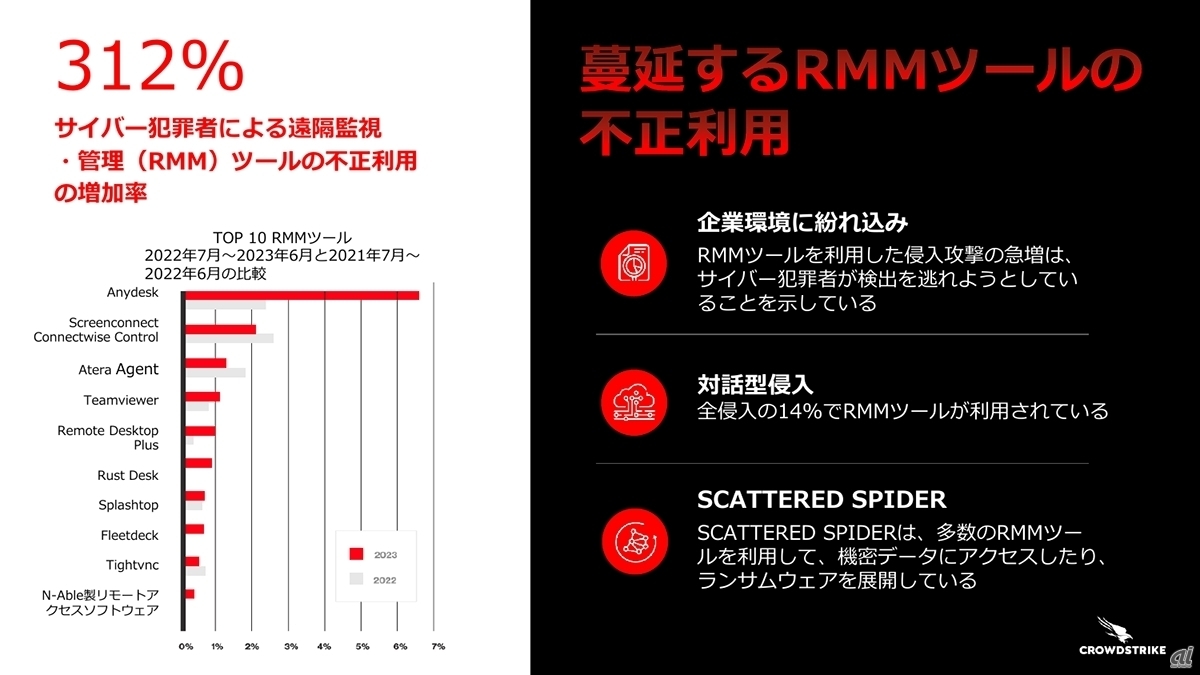

リモートアクセスやRMM(リモート監視および管理)ツールの不正利用も増加中だ。各種RMMツール経由で機密情報へのアクセスやランサムウェアの展開を行うサイバー犯罪集団のSCATTERED SPIDERやINDRIK SPIDERによる攻撃の増加率は312%に達している。鵜沢氏は「INDRIK SPIDERは偽のウェブブラウザー更新を悪用して攻撃対象を誘い込み、活動ポイントを作成する。その後、ツールの使用状況を監視し、インジェクション攻撃が可能なツールを利用する。個人的経験だが、従業員が導入した組織のセキュリティポリシーにそぐわないツール、IT部門が有用性から導入したツールが悪用されてきた」と状況を説明した。

RMMツールの不正利用率

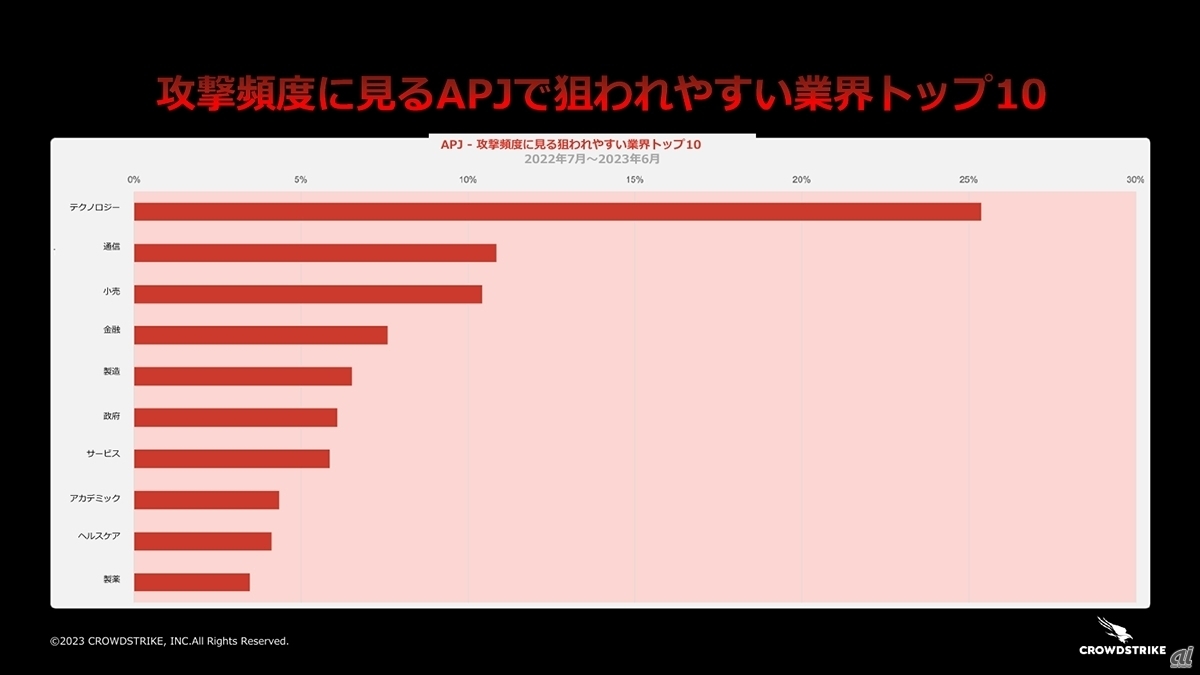

日本を含むアジア太平洋地域では、マルウェアの感染経路を直接操作するハンズオンキーボード攻撃が51%に増加している。サイバー犯罪者が利用するツールとしては、認証情報を搾取する「Mimikatz」(15%)や「Netscan」(13%)、「GMER」(11%)、「Defender Control」(10%)、「PsExec」(10%)が上位に並んだ。標的となる業種としてはテクノロジー(25%)、通信(11%)、小売(10%)、金融(8%)、製造(7%)で、IT関連の業界が上位に並ぶのは意外に思えるが、鵜沢氏は「サプライチェーン的にベンダーが参画する隙間を突くケースや、その企業が持つ知的財産が狙われている。ただし、(ここに)リストアップされていなくとも安全ではないことは心にとどめてほしい」と解説した。

また、鵜沢氏は私見と前置きした上で、「日本はSPIDER系や『ETHEREAL PANDA』(などのサイバー犯罪集団)による金銭目的の犯罪者グループもしくは中国系の攻撃が増加している」と語った。

攻撃頻度から見る業種

鵜沢氏は、2024年に向けて「AIチャットボットや大規模言語モデル(LLM)は非英語圏(の日本)でも狙われる時代に入った。外部に公開するアプリケーションの脆弱性は引き続き悪用されている。防御を講じていくことが重要だ。アクセスブローカーによって参入障壁が引き下げられ、技術力がないサイバー犯罪集団による攻撃も容易になっている。RMMツールの使用状況の把握や管理のほか、大手クラウドプロバイダーだから安全と思わず利用状況の把握が欠かせない」と述べた上で、セキュリティギャップの可視化、ID保護の重視、クラウド保護の重視、サイバー犯罪者の把握、セキュリティ対策の完成度向上の5つが必要だと提言した。