独立行政法人情報処理推進機構(IPA)は1月30日、標的型攻撃メールを分析した技術レポート「標的型攻撃メールの傾向と事例分析 <2013年>」を公開した。レポートはIPAのサイトからダウンロードできる。

レポートの分析対象は、2012年10月から2013年12月までにIPAに情報提供のあった、「特定の企業や組織、個人に特化した攻撃に使われる標的型攻撃メール」124種類。IPAでは2008年9月から標的型攻撃メールの届出受付を開始、2011年10月からは「標的型サイバー攻撃 特別相談窓口」を開設し、標的型攻撃メールの情報提供受付や相談対応を実施している。標的型攻撃メールに対しては手口を共有することで被害を未然に防げる場合があることから、IPAではそれらの分析を行い、対策に役立つ傾向、気づき方のノウハウ、対応方法などについてのレポートを公開しており、今回はその最新版となる。

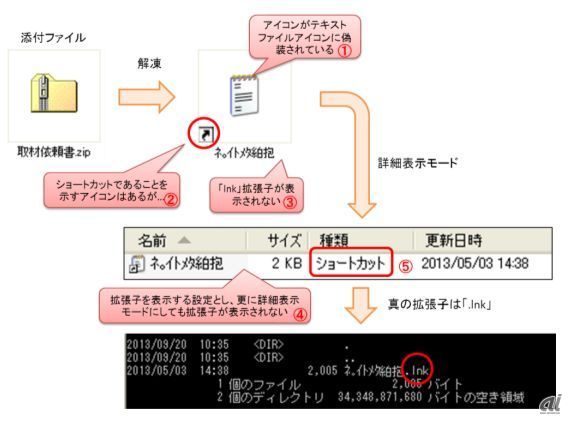

今回の新たな特徴として、ショートカットファイルを細工し、「取材依頼書」や「講演依頼書」などの文書ファイル等に見せかけたファイルを添付する手法が挙げられている。これまでもショートカットを細工したウイルスは存在したが、標的型攻撃メールに用いられた事例がIPAで確認されたのは2013年に入ってからのことで、本レポート対象の中では全体の7%を占める。

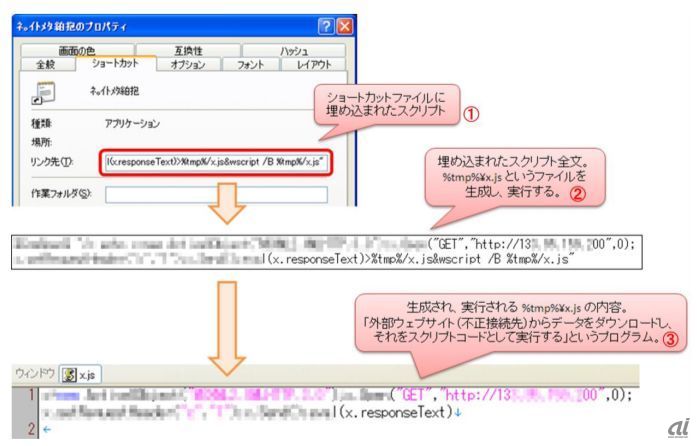

このショートカットファイルを開封すると、埋め込まれたスクリプトコードが実行され、ウイルスに感染する。このウイルスがバックドアを開け、新たなウイルスを取り込み、さらに新たなウイルスが別のバックドアを開けるなど、諜報活動のための多数の仕掛けを設けていく。このように仕掛けが巧妙であることから、IPAでは今後このタイプの攻撃メールの増加が懸念されるとしている。

添付ファイルの見た目の特徴(IPA提供)

添付ファイルの動作(IPA提供)

このような細工されたショートカットファイルへの対策として、以下の2点が紹介されている。

- 受信した添付ファイルを詳細表示にし「種類欄」を確認する。ファイルの見た目がテキストでも、「種類欄」にショートカットと記載がある場合は偽装ファイル

- ショートカットのプロパティを見て、リンク先欄に不審な文字列(スクリプト)がないかどうかを確認する。空白文字を挿入して最後に「.txt」等の拡張子をつけるなどの偽装が行われている可能性もあり、欄内の文字を全て選択、コピーしてnotepadなどへ張り付けて確認することを推奨している。

なお、レポートには、国産オフィスソフトの脆弱性を突く添付ファイルが仕込まれたメールが2013年末に確認された(全体の8%)ことも記され、「日本の組織を標的とした攻撃が行われていると考えられます」としている。