トレンドマイクロは11月27日、クラウド上で脅威などの情報を蓄積する「Trend Micro Smart Protection Network(SPN)」の機能を拡張した。特定企業からSPNへの接続ログを保管、分析して企業が標的型攻撃を受けた際に過去に遡って脅威侵入元を突き止める新機能「Trend Micro Retro Scan」の提供を開始した。

Retro Scanと連携する製品の第1弾として、通信するパケットやメールに添付されたファイルなどを監視、解析し、脅威を検知するネットワーク可視化ソフトの新版「Deep Discovery Inspector ver.3.7」の提供を同日から開始した。

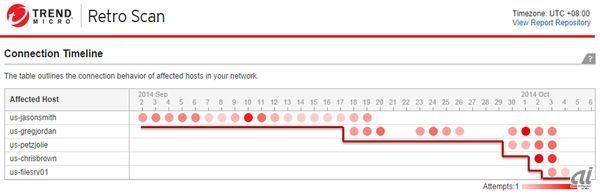

Retro Scanによる、C&Cサーバへのアクセス情報確認画面例

社内の複数人物(5クライアントとサーバ)からC&Cサーバへ接続しており、最初の接続は1カ月以上前であることを確認できる(トレンドマイクロ提供)

トレンドマイクロによれば、攻撃者が侵入のために用意して、企業内部に侵入したマルウェアを制御する“コマンド&コントロール(C&C)サーバ”のうち、半数以上は設置から24時間以内に消滅しているという。標的型攻撃の痕跡にユーザー企業が気付くまでには、侵入されてから1カ月以上が経過していることもある。

そのため、真の感染原因を突き止め被害を収束させシステムを復旧させて根本的な対策を講じることが困難と言われている。標的型攻撃に利用されるC&Cサーバの特定には高度な専門知識が必要となり、アクセスログを保管している企業でも、膨大な企業のプロキシログの中から企業内で独自に標的型攻撃の端緒をつかむことは容易ではないとトレンドマイクロは指摘している。

新たに提供が開始されたRetro Scanは、攻撃の侵入経路を過去に遡って追跡し、脅威の侵入元を特定するための機能。具体的には、ユーザー企業からSPN上の脅威情報が参照されたログを継続的に保管し、企業内でのC&Cサーバへの接続履歴を可視化することで、脅威の侵入元を特定できるという。

Retro Scanを活用することで、ユーザー企業は対処すべき攻撃の感染元を突き止め、有効な対策を講じられるという。定期的に活用することで、脅威の早期発見とリスクコントロールにつながり、感染拡大を防ぐことにも有効としている。