これまでに「Google Play」ストアから総計63億回もダウンロードされている「Android」アプリ1228本が、いまだに「FREAK」脆弱性を抱えているという。ネットワークセキュリティ企業FireEyeが米国時間3月17日、明らかにした。

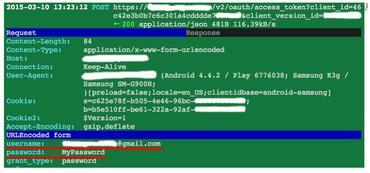

FREAKが盗むことができる解読されたログイン認証情報の例

提供:FireEye

FREAKは暗号化技術に関連した脆弱性。これを利用することで攻撃者は、脆弱なウェブサイトまたはOSとサーバの間で伝送されるデータに弱い暗号プロトコルを使用するよう強制することができる。ユーザーが無意識のうちに想定よりも低いレベルの暗号技術を使うことになるため、攻撃者は中間者攻撃を仕掛け、データを傍受して解読することが可能となる。

FireEyeは、3月4日の時点で、AndroidとiOSの最新プラットフォームがこのセキュリティ問題に対する脆弱性を抱えていると述べる。FREAKは、プラットフォームとアプリの両方に影響する脆弱性であるため、GoogleとAppleがパッチを発行した後でも、輸出用RSA暗号(RSA Export Suites)をサポートするサーバに接続すれば、アプリに脆弱性が残る可能性がある。

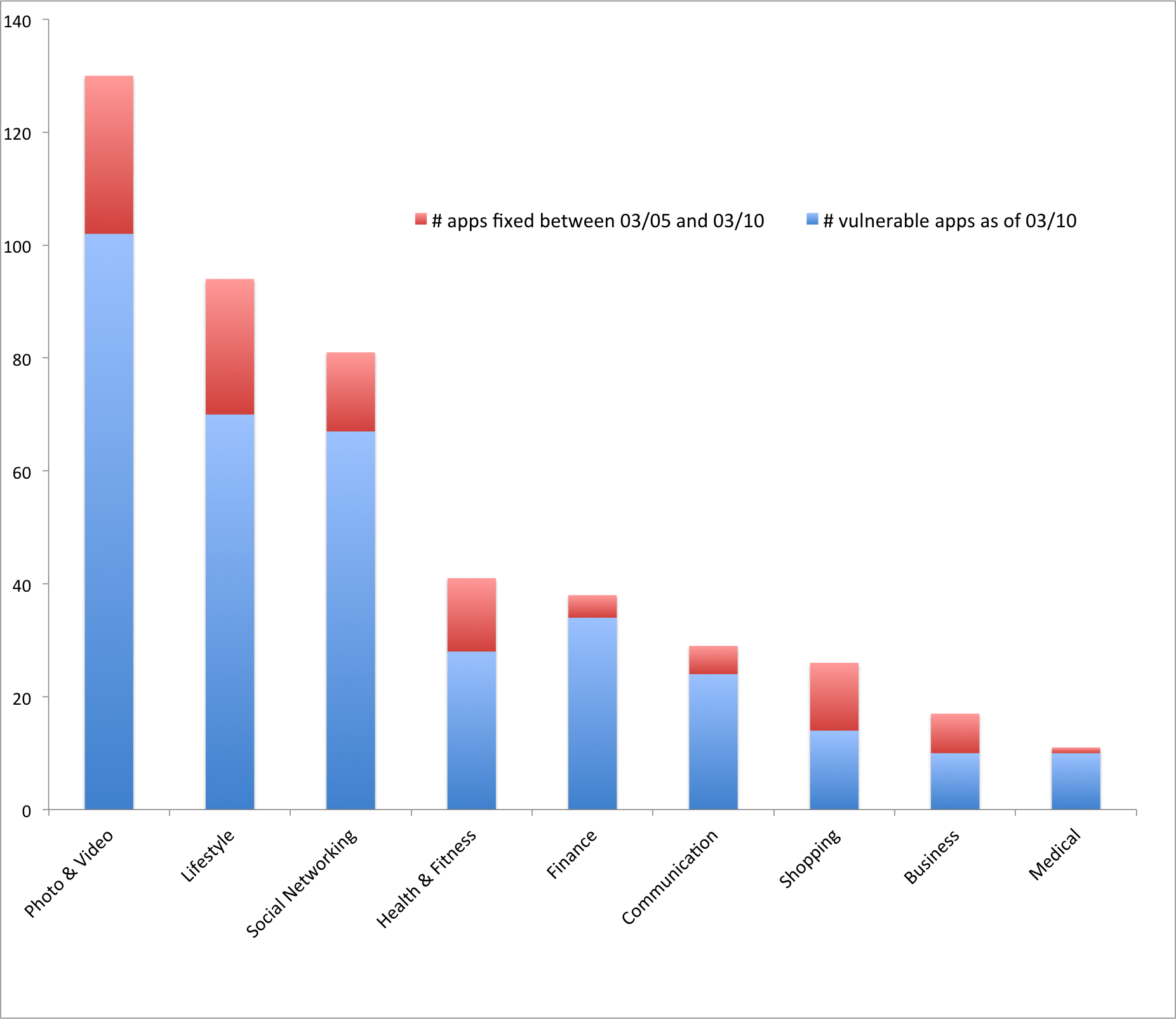

研究者らはGoogle Playアプリストアを調査して、FREAK脆弱性が今なおどれだけ深刻であるかを明らかにした。同チームは、ダウンロード件数がそれぞれ100万回以上の人気アプリ合計1万985本を調査し、その11.2%にあたる合計1228本のアプリが「脆弱なOpenSSLライブラリを使用して脆弱なHTTPSサーバに接続するため」、深刻な脆弱性をいまだに抱えていることを突き止めた。

これらのアプリのうちの664本がAndroidにバンドルされている「OpenSSL」ライブラリを使用し、554本がカスタムライブラリを使用している。

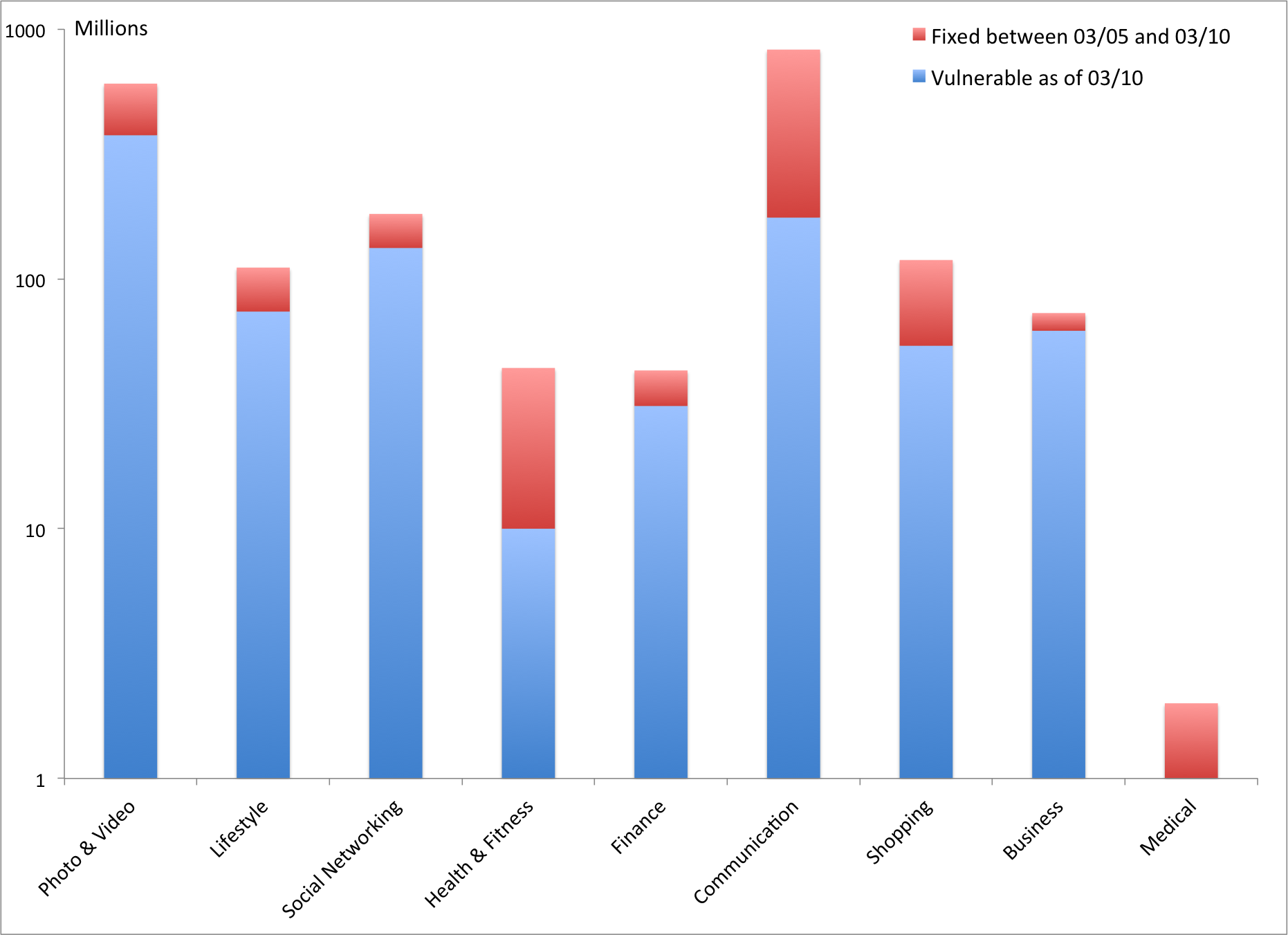

一方iOSアプリについては、人気iOSアプリ1万4079本のうちの771本(5.5%)が脆弱性のあるHTTPSサーバに接続し、同脆弱性に対処した「iOS 8.2」より前のiOS上で、FREAK攻撃に脆弱であるという。また、この771本のうちの7本は脆弱性に対処していない独自バージョンのOpenSSLを使用しているため、iOS 8.2上でも脆弱であるという。

提供:FireEye

提供:FireEye

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。