セキュリティサービス企業のFireEyeは5月17日、2016年に同社がインシデント対応を支援した企業などの状況を取りまとめた最新版レポートを公表した。2016年は侵害の検知に要した期間が大幅に短縮し、自前で検知できた割合が増加するなど、企業のセキュリティ対策に改善効果がみられた。

レポートによると、侵害の発生から検知されるまでの平均日数は99日で、2015年に比べて47日短くなった。特に日本を含むアジア太平洋地域では520日から172日と大幅に短くなっている。

侵害検知までの日数は短縮しているものの、「依然として長い」とFireEye

企業が侵害を把握した経緯の割合は、自前の検知によるケースが53%で、2014年の31%から2年連続で増加。外部から指摘されるケースは47%で、2014年の69%から大きく低下した。検知に要した平均日数は、自前の検知によるケースでは80日、外部から指摘されるケースでは107日と、自前の検知によるケースの方が1カ月ほど短いという。

執行役副社長の岩間優仁氏は、侵害を検知するまでの状況が改善した理由にランサムウェア攻撃の台頭を挙げている。2015年から2016年にかけては、「Locky」を始めとするさまざまな種類のランサムウェアによる攻撃が大流行した。

ファイア・アイ執行役副社長 岩間優仁氏

ランサムウェアは、感染先のコンピュータにあるデータを暗号化などの方法で使用不能にし、回復するための条件として身代金の支払いをユーザーに要求する。ランサムウェアの脅迫画面を見たユーザーは、否応なしに攻撃の被害に遭っていることを認識させられる。

また岩間氏は、5月12日に発生したランサムウェア「Wannacry」の攻撃について、日本の実害は、欧米に比べて少ないとの見方も示した。Wannacryの被害は欧米が発端となったものの、週末に差し掛かった日本では多くの企業が15日の始業前までに警戒や備えを講じられた可能性が高く、「Wannacryの攻撃者にとっては、ビットコインによる身代金の支払いが少なく、騒動によって世界中から追跡されることにもなり、大した成果を得られなかっただろう」(岩間氏)という。

Wannacryの攻撃者については、SymantecやKasperskyが北朝鮮系とされる「Lazarus」グループの関与を指摘しているが、FieEyeでは否定的な見方を示す。Lazarusは、2014年のソニー・ピクチャーズに対する標的型攻撃を主導したとされ、FieEyeが対応支援にあたった。「マルウェアのコードに多少の類似性が見受けられるものの、それ以外の手口や戦術自体にはLazarusとの共通性があまり認められない」(岩間氏)としている。

標的型攻撃にはさらなる警戒

今回のレポートからは、犯罪を自ら誇示するランサムウェアの特性が結果的に、企業における侵害検知の改善に作用していることが分かった。しかし、犯罪を隠ぺいしようとするスパイ目的の攻撃や金融サービスを狙う攻撃は、手口の高度化がさらに進み、検知もより困難になったと指摘されている。

同社によれば、不正送金を狙うような金融犯罪は、2013年以降の高度化が著しく、もはや国家の支援を受けたスパイ活動と同等のレベルにある。攻撃側は標的に合わせて詐称メールやマルウェア、侵入方法などを開発しており、セキュリティシステムによる検知や検知後の追跡を回避し得るノウハウを編み出しているという。

「最近もGoogle Docsに偽装したフィッシング攻撃が発生しているように、攻撃者はマルウェアに依存することがないよう、侵入で悪用するためのアカウントや認証情報の窃取を重視している。相手に直接電話をかけて聞き出す攻撃も確認している」(岩間氏)

また、同社が常時監視するサイバー攻撃グループの数は32となり、「APT 32」と名付けられた最も新しいグループは、ベトナム政府の支援を受けているという。APT 32は主に、ベトナムに関係する企業や組織の諜報を手掛け、中国系のサイバー攻撃グループに対抗する役割も担うとしている。岩間氏は、「アジアでは国家の支援を受けた攻撃が活発化している。海外進出している日本企業の現地法人が被害を受けるなどの恐れがある」と警鐘を鳴らす。

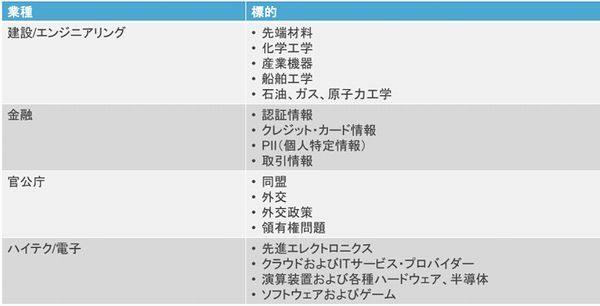

アジア太平洋地域で標的型攻撃に狙われやすい業種とターゲット(出典:FireEye)

こうした状況に同社は、企業では基本的なセキュリティ対策を徹底することに加え、リスク管理や対策効果の恒常的なモニタリング、脅威分析の情報に基づく事前防御の強化といった取り組みを継続的にしなければならないと解説。「セキュリティ対策の基礎固めができていなければ、新しいソリューションを導入しても、たいした効果は期待できない」と岩間氏は話している。