本連載「サイバーセキュリティ未来考」では、注目のキーワードを読み解きながら、企業や組織におけるセキュリティ対策のこれからを占う。

「RedTeam」とは何か

ここ数年でサイバー攻撃者の組織化が進んだ。一般的な企業のように、複数の部署に分かれ、大きなプロジェクトとしてサイバー攻撃を行う。当然、ROI(投資に対する利益率)を考え、その一つの完成形が標的型攻撃といえる。国家機密のような非常に重要な情報を狙う標的型攻撃は、その依頼者も国家というケースがあり、目的を達成するためにさまざまな手段を駆使し、手間や費用を惜しまない。

巧妙化、複雑化するサイバー攻撃に、より高度で広範囲にわたるセキュリティ対策が求められている。その対策が本当に効果的かどうか、ベンダー側が「攻撃者視点」によって検証するサービスが「レッドチーム」(以下「RedTeam」、Red Teamサービスなどとも呼ばれる)だ。

RedTeamはもともと軍事用語であり、「敵軍」という意味だ。敵軍の視点で、自軍の防御力や対応力を検証するという考え方である。なお、自軍は「BlueTeam」と呼ばれる。RedTeamは、この考え方をセキュリティに当てはめたもので、ユーザー企業とセキュリティベンダーが協力し、セキュリティ対策状況をより深くチェックする。

基本的には、セキュリティベンダーがユーザー企業にヒアリングし、ユーザー企業にとって盗まれてはいけない、最も重要な情報やデータを洗い出す。その上でセキュリティベンダーは、現状のセキュリティ対策をチェックし、模擬攻撃を含むセキュリティ対策の強度などを検証する。

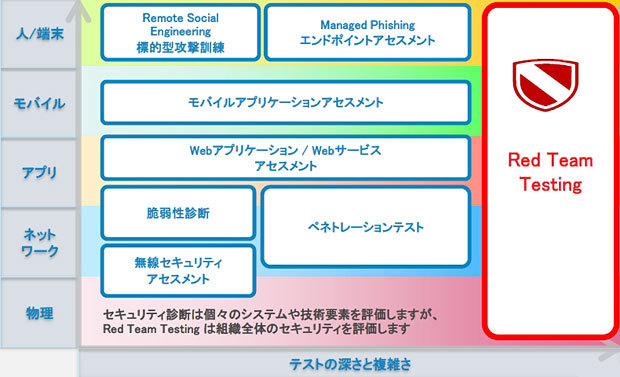

攻撃する側のRedTeamは、BlueTeamの機密情報を盗み出すことがゴールになり、BlueTeamにはこれを阻止することが求められる。模擬攻撃は実際に使用されている攻撃手法で行い、その対象は広範囲におよぶ。具体的には、社内で使用しているアプリケーションやウェブサイトを構成するアプリケーションの脆弱性を悪用する方法や、ネットワークへの攻撃やモバイルアプリへの攻撃なども行われる。

特にユニークな点は、RedTeamが物理セキュリティも対象としていることだ。物理セキュリティはITセキュリティと違い、総務部など管轄する部署がITとは異なるため、情報システム部門が把握し切れていないケースが多い。しかし、多くの標的型攻撃では、実は物理的に企業へ侵入して情報を収集したり、さまざまな細工を施したりする。例えば、攻撃者が従業員になりすまして、受付に「入館カードを忘れた」などと言い、巧みな話術でまんまと企業に侵入するケースがある。

RedTeamのカバー領域(出典:SecureWorks)