3つのハッカー集団が先週末、約2万6000の「MongoDB」データベースのデータを消去し、被害者に復元料を要求した。

1月、セキュリティが脆弱なMongoDBインスタンスに対する大規模攻撃が発生したが、今回のMongoDBに対する一連のランサムウェア攻撃は、それが復活したことを意味する。今回の攻撃は、セキュリティ研究者のVictor Gevers氏とNiall Merrigan氏によって発見された。

現在起きている攻撃は、Gevers氏と同僚研究者のDylan Katz氏によって追跡されている。彼らは、「MongoDB ransacking」(MongoDB略奪)と命名されたGoogleスプレッドシートを随時更新している。それによると、「cru3lty@safe-mail.net」というアドレスを使用するグループは、2万2000以上のMongoDBインスタンスのデータを消去したという。

このグループは全ての被害者に対して、「あなたのデータは、われわれが預かっている。あなたのデータベースは、われわれのサーバにバックアップされている。データを復元したければ、0.15ビットコインを送金せよ。IPアドレスと決済情報を電子メールで送信せよ。決済情報が書かれていないメッセージは無視する」というメッセージを残した。

現在の交換レートでは、0.15ビットコインは約7万5000円に相当する。

「wolsec@secmail.pro」という電子メールアドレスを使用する別のグループは、消去した3500のMongoDBデータベースに関するメッセージを残している。

「データを復元したければ、0.05ビットコインをビットコインアドレスに送金し、IPをわれわれの電子メールに送信せよ。データ流出があったことを、ユーザーや顧客に知られたくはないだろう」

今回の一連の攻撃で、身代金を支払った被害者はほとんどいない。Cru3ltyは計0.6ビットコインを受け取っており、支払いを受けた唯一のグループである。

Gevers氏によると、Krakenと呼ばれるグループが1月に数百の被害者を攻撃して11ビットコインを受け取った後、自らのランサムウェアキットをほかのハッカーに売ったという。

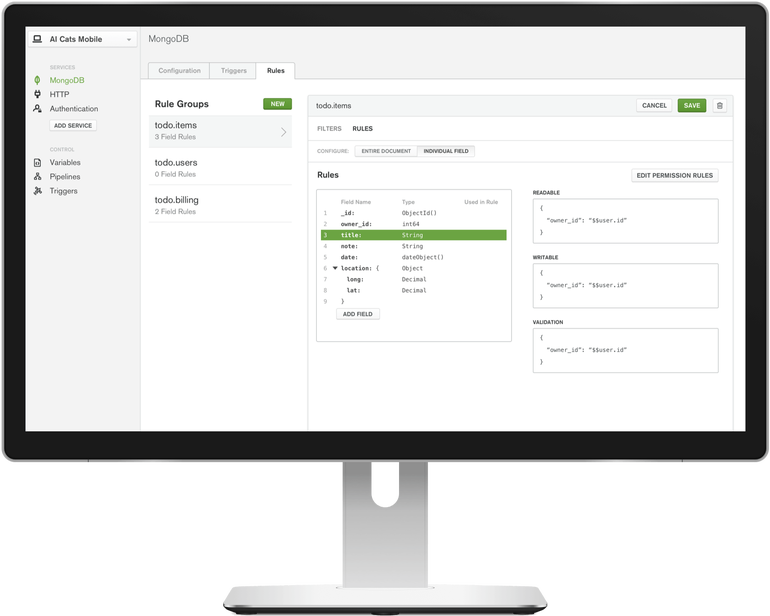

提供:MongoDB

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。