サプライチェーンリスクは、「1企業だけで自動車を作ることはできない。チップ搭載したマイコンを納品する半導体関連企業、部品を組み立てる工場内にサイバー攻撃者が侵入していたら、攻撃者としては完成品へ侵入するよりも、未完成品にバックドアなどを仕掛けた方が早い」(蔵本氏)というリスクを抱える。

常時接続や自動運転、ライドシェア実現による自動車のセキュリティリスク

ジャミングの例で興味深いのが蔵本氏の伝聞に基づく情報だ。「とある空港でドローンの離着陸テストを実施したところ、毎日昼頃になるとエラーが発生するという。調査したところ、タクシーの運転手が休憩で空港の回りに集まっていた。最近のタクシーは稼働状況を把握するためGPS情報を管理センターで管理しているが、個人用GPSジャマー(電波妨害機)を購入して妨害電波を発したため、ドローンのテストに影響を及ぼしていた」(蔵本氏)。このようにGPSジャマーは個人でも容易に購入できるため、自動車に対するジャミング攻撃も簡単に実行できる一例となるだろう。

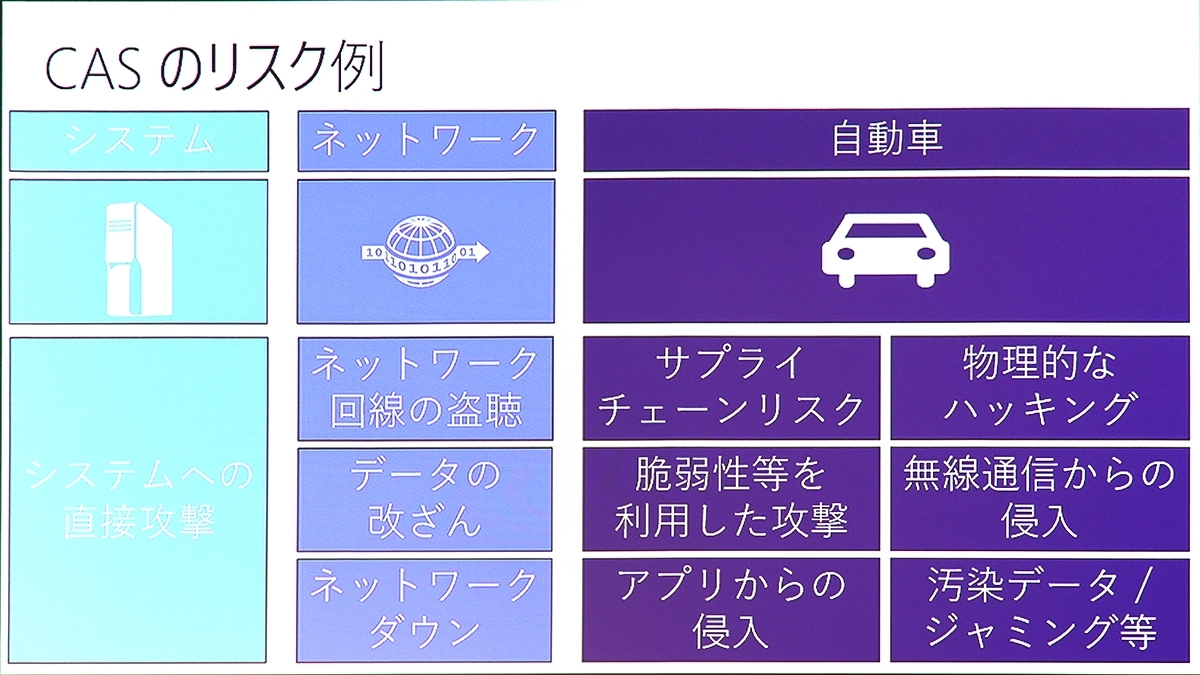

コネクテッドカーであれば、車単体に限らずネットワークや、運航情報などを管理・発信するシステム側も攻撃対象となる。サイバー攻撃者はどこでも狙えるが、開発・製造・販売に携わるベンダー側はすべての範囲を保護しなければならない。「1社で保護ソリューションを提供するのは多分無理。各分野のスペシャリストが必要だ。皆さんのお力をお借りしたい」(蔵本氏)と聴講者に自動車セキュリティ業界への参画をうながした。

他方で、電気自動車になるとサイバー攻撃が増加するかーー素朴な疑問に対しては「現状のガソリン自動車も同じ」(蔵本氏)である。バイワイヤ(by-wire: 自動車における運転制御システムの一種)はブレーキアシストなど既に実装済みであり、駆動部分もシリアル通信プロトコル「CAN(Controller Area Network)」を用いているため、燃料機関は問題ではない。その1例として、意図的に脆弱性を設けたRaspberry Piをミニチュアカーに搭載し、コントローラで正しく運転できることを示してから、悪意を持つCANコードを流し込むと、コントローラーから手放した状態で走り出し、会場の壁に激突した。

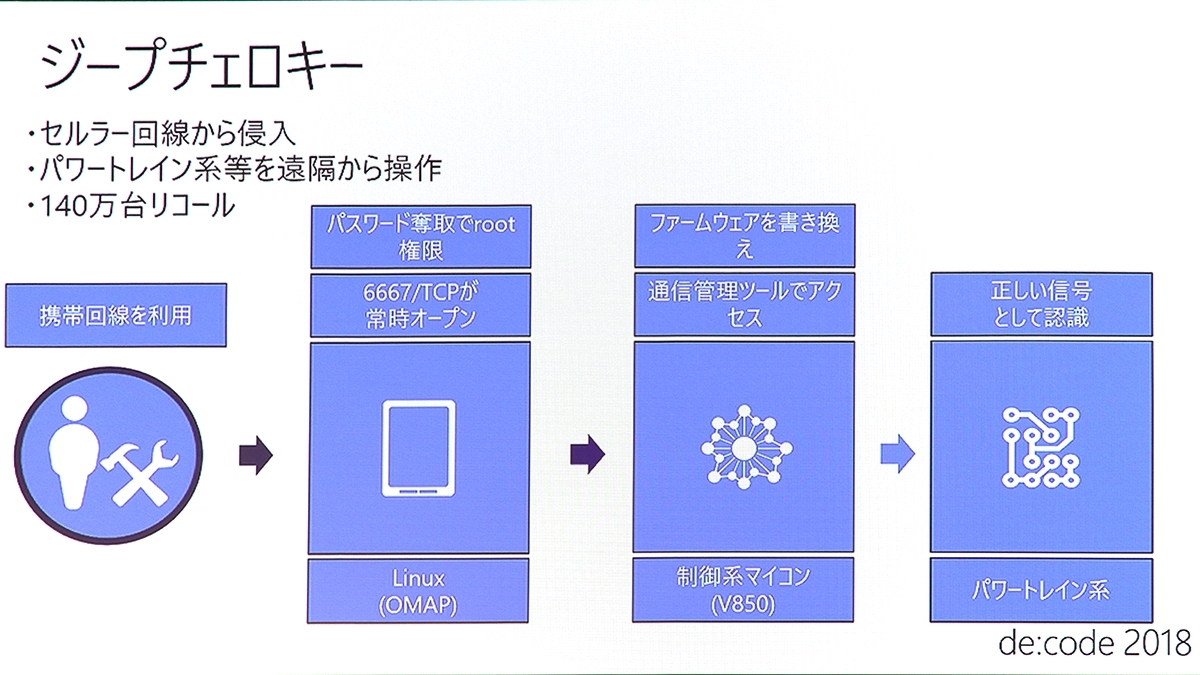

このようなケースは既に我々の回りに存在し、FCA(旧クライスラーグループ)は2017年7月にハッキング対策のために140万台をリコール(回収・無償修理)を実施し、Teslaも同年7月に開発中の自動運転車がパスワードをハードコーディングし、古いウェブレンダリングエンジンで発覚した脆弱性を利用できるセキュリティホールの存在を発表している。

このように現在の自動車や今後登場するCASE自動車は「ソフトウェアの塊」だ。安全なコネクテッドカーを実現するためには、「セキュアコーディングやMicrosoft SDL(Security Development Lifecycle)など、ITの知識が自動車でも必要になる」(蔵本氏)と指摘し、明るい未来の裏にはサイバー攻撃者との激しい攻防があることを示唆した。

FCA(旧クライスラーグループ)のジープ「チェロキー」にあった脆弱性とハッキングまでの流れ