フィッシング対策協議会は6月4日、「フィッシングレポート 2018」を公表した。レポートでは、SMSを使う手口の増加やSSLサーバ証明書の認知度不足などをトピックスに挙げ、これを踏まえて事業者や利用者向けに提供する対策ガイドラインの内容も改訂している。

2017年に同協議会に届け出のあったフィッシング攻撃は9812件、ブランド名を悪用された企業数(のべ数)は248件だった。いずれも前年からやや減少したものの、フィッシングサイト数は前年比1.7倍の約5000サイトに上った。これは、大手インターネット関連製品メーカーを名乗るフィッシングの届け出が急増したためという。

フィッシングサイトの数の推移(出典:フィッシング対策協議会)

レポートでは近年、国内でメールに代わってSMS(ショートメッセージングサービス)を使った手口が目立つと指摘する。この背景には、スマートフォンの普及からオンラインサービスの本人認証にSMSを利用するケースが増えたことや、携帯電話事業者間の相互接続化によるSMSの利用性の向上などがあると指摘する。

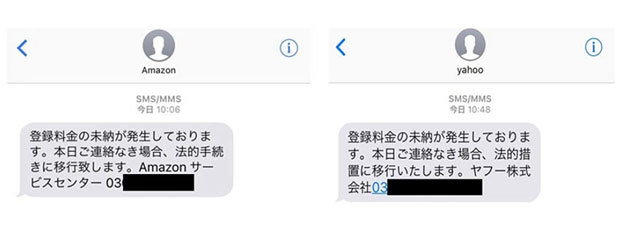

特にSMSを使った架空請求詐欺では、配信依頼者の本人確認や用途の申告が不要な海外網経由の国際SMSの悪用が目立つ。こうした手口では、送信元の表記が海外の電話番号(国番号+電話番号)やアルファベット表記の有名企業となっていることが多く見られ、詐欺メッセージと判別しやすいものの、一般利用者の間ではあまり知られていないことから、だまされてしまいやすいという。協議会では、これらの特徴が見られるSMSを受信した場合に、本文内容に関係なく慎重に対応すべきと解説している。

送信者名がアルファベット表記の架空請求SMSの例(出典:フィッシング対策協議会)

また、2017年はHTTPSに対応するフィッシングサイトも増加した。全体の15%以上が自ドメイン用のSSLサーバ証明書を使用し、これらのサイトの証明書では、発行時の審査基準が低い「ドメイン認証型(Domain Validation:DV)」が多く使われたという。

SSLサーバ証明書には、DV型以外に、「企業認証型(Organization Validation:OV)」や「Extended Validation型:EV」があるが、協議会が2017年2月に実施した調査では、証明書の種類の違いに対する利用者の意識が薄いことが分かった。悪意のある攻撃者がこれを逆手に取り、フィッシングサイトを安全なように誤解させるケースが多いという。

協議会では、OV型やEV型がDV型に比べて厳格な実在の確認などを行っていることから、特に利用者にユーザー名とパスワードの入力を求めるといったサイトでOV型やEV型を利用するなどの配慮が必要とされていると解説している。