クラウドストライクは3月11日、「2020 CrowdStrike Global Threat Report(2020年版 CrowdStrike グローバル脅威レポート)」を公開した。これは2019年に同社が観測したさまざまなサイバー攻撃の情報を分析して同社が得た知見をまとめたもの。

ジャパン・カントリー・マネージャーの河合哲也氏は、まず国内での事業の状況について紹介。「ユーザー数/売り上げが順調に成長中」であることを明かすとともに、同社の社員数も増加しているとした。また、2月1日に行われた社名変更で「CrowdStrike Japan」から「クラウドストライク」に変更されたことに触れて「日本に根付いた企業になる」とその意味を説明した。

クラウドストライク ジャパン・カントリー・マネージャーの河合哲也氏(左)と米CrowdStrike アジア環太平洋地域 脅威インテリジェンス ディレクターのScott Jarkoff氏

ついで同氏はグローバル脅威レポートについて、「ユーザーに対するアンケート調査ではなく、自社で観測した“実データ”に基づく分析結果だ」とした上で、同社の脅威インテリジェンスグループによる「既知のサイバー攻撃者グループに対する監視結果」「マネージド脅威ハンティングサービス『Falcon OverWatch』により、人の目で見つけ出した攻撃手口」「176カ国に配備されたセンサーから週当たり3兆件超のイベントを収集するクラウドベースのグラフデータベース『CrowdStrike Threat Graph』」「プロフェッショナルサービス『CrowdStrike Service』」などで得られた情報を統合して得られた総合的な教委データの分析結果をまとめだものだと位置付けた。

続いて、2020年のレポートの注目ポイントについて、米CrowdStrike アジア環太平洋地域 脅威インテリジェンス ディレクターのScott Jarkoff氏が説明。同氏はまず、2019年を通じた観測の結果得られた主要なポイントとして、「マルウェアフリーの急増」「ランサムウェアによる経済犯罪の蔓延」「テレコミュニケーション(通信業界)への攻撃」の3点を挙げた。

同社が“マルウェアフリー”と呼ぶ攻撃は“ファイルレスマルウェア”とも呼ばれるもので、同氏が紹介した定義では「ディスクに対して書き込みを行わない」タイプの攻撃コードを指す。具体的には、メモリー上に直接展開されて実行される悪意あるコードや、攻撃対象のシステムで稼働しているスクリプトエンジンなどに対して悪意あるコードを直接送り込んで実行されるなどの攻撃手法だ。ディスク上にファイルとして書き込まれることがないため、ディスク/ストレージを対象に“ファイルのスキャン”として実行される既存のウイルス対策ソフトウェアのウイルススキャンでは検知できない。

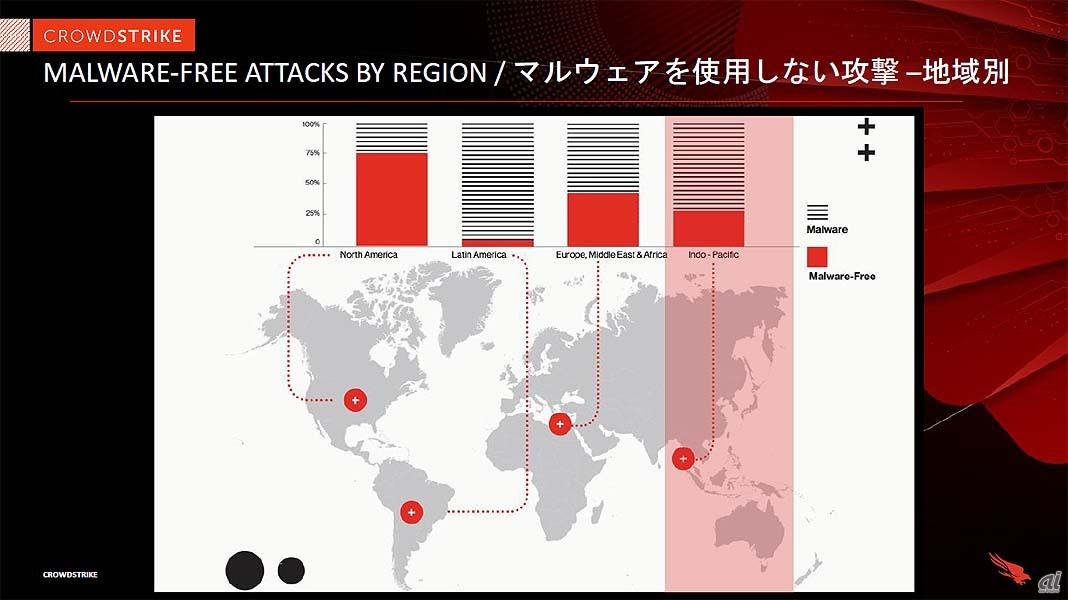

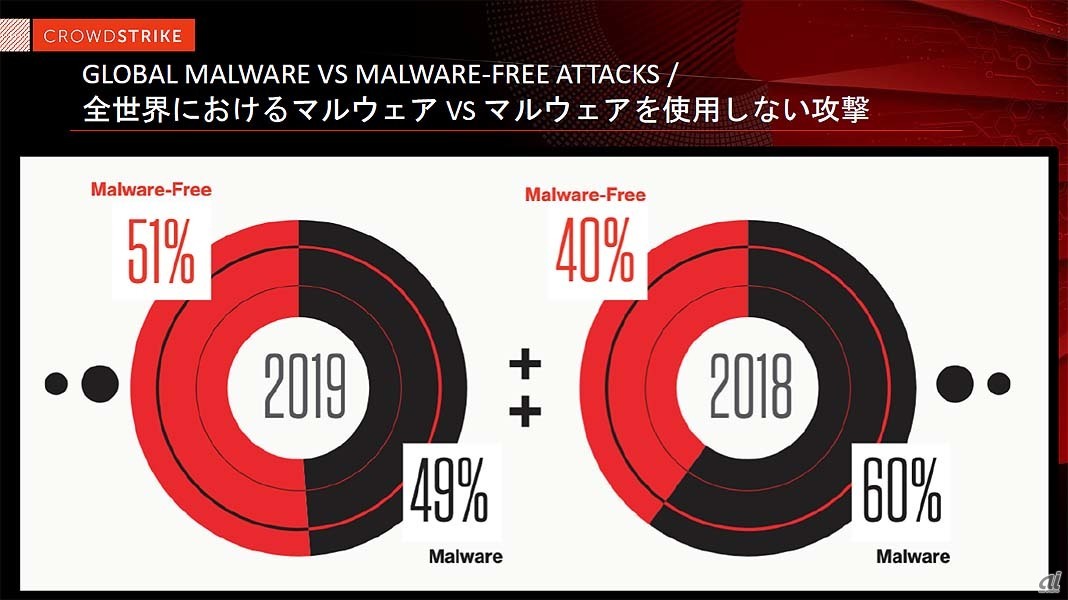

従来型のマルウェアによる攻撃とマルウェアフリーによる攻撃の比率をグローバルで比較したデータでは、2018年にはマルウェアフリーが40%だったのに対し、2019年は51%に増えており、実に過半の攻撃が一般的なウイルス対策ソフトウェアのウイルススキャンの対象外になっているという事実が明かされた。なお、この比率は地域によって傾向が大きく異なっている点も特徴と言える。マルウェアフリーの比率は、北米では75%に達するのに対してインドおよびアジア太平洋地域では25%程度、ラテンアメリカでは数%程度にとどまっている。これは、それぞれの“市場”において従来型のマルウェアに対する対策がどの程度普及しているかに応じて、攻撃者側がより有効な攻撃手法にシフトしつつある状況を反映していると見てよいだろう。

次に、ランサムウェアに関しては、経済的利益を目的としたいわゆる「eCrime」(サイバー犯罪者)の活動が活発化していることに加え、より効率よく利益を得るために支払い余力が大きいと目される企業を標的とする「Big Game Hunting」(大物狙い、と言えば良いだろうか)の傾向が顕著になっているという。このため、攻撃手法としてはツールによる画一的な自動化された攻撃ではなく、攻撃者の人力による個別的な分析や攻撃を主体とするなど、「不特定多数にばらまいて運良く被害が生じてくれるのを待つ」手法から、標的型攻撃と同様に狙いを絞って集中的に高度な攻撃を仕掛けるという流れが見られるという。

また、新たな攻撃ツールとして注目される「SIDOH」などは、データの暗号化機能に加えて機密情報の搾取の機能もあり、二段階の脅迫で確実な支払いを得ることを狙ってくるという。ランサムウェアによる暗号化は、仮に被害を受けた場合でも、適切なバックアップが取られている場合にはデータをユーザー側で復旧することができ、身代金支払いを回避できる。そこでランサムウェア側でもバックアップやスナップショットの機能をあらかじめ検知してその動作を妨害するような高度な機能を実装する例が増えてきているが、今回紹介された手法はまた別の方向性で、データの暗号化を実施するのと併せて機密情報の搾取なども行い、暗号化だけでは身代金支払いに至らなかった場合には追い打ちとして「機密情報を漏えいされたくなければ」といった脅迫を行うという手法だ。

欧州連合(EU)で施行された「一般データ保護規則(General Data Protection Regulation:GDPR)」などでは、個人情報の漏えいなどがあった場合には当該企業に多額の罰金が科せられることになるため、この罰金額よりも身代金の方が安い場合には身代金を払う方が得、という判断になる可能性があるだろう。

同氏は最後に、同社が以前から提唱している「1-10-60ルール」(1分で検知し、10分で分析し、60分で修復する)という体制を確立することを目標としてセキュリティ体制の改善に取り組んでいくことが重要だと強調し、さらに現時点での重要な推奨事項として「ランサムウェア対策」「マルウェアフリー対策」「ソーシャルエンジニアリング対策」「地政学的問題への対応」「適切なセキュリティパートナーとの連携」の5点を挙げた。