ラックは、国内の観光業を狙うサイバー攻撃者への注意を呼び掛けている。攻撃者は不審なメールを使ってホテルなどのシステム権限を奪い、予約者や宿泊者などの情報を盗んでいる恐れがあるという。

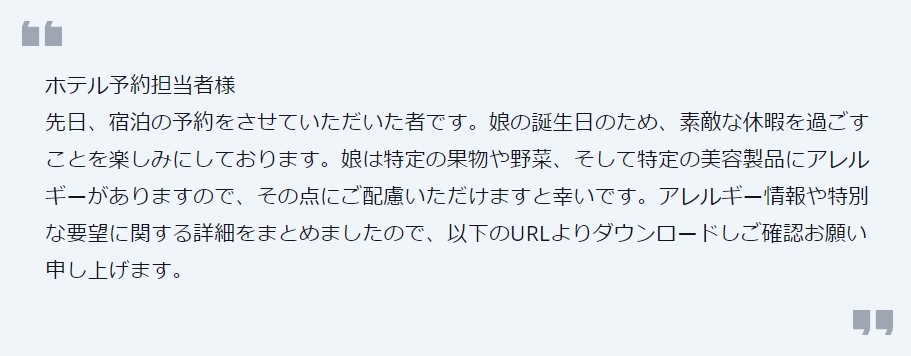

同社によると、2023年夏ごろから宿泊施設などに対して、予約客を名乗る英文などによるメールが送り付けられている。メールには、宿泊施設の従業員宛てにアレルギーへの対応を求めるメッセージがあり、「リンク先に詳しい情報があるので確認してほしい」などの文言とURLが記載されている。内容には、この他にさまざまなものがあるという。

宿泊施設に送り付けられた予約客を名乗る攻撃者のメール。英文で送信されることもあるという(画像はラックで翻訳したもの)

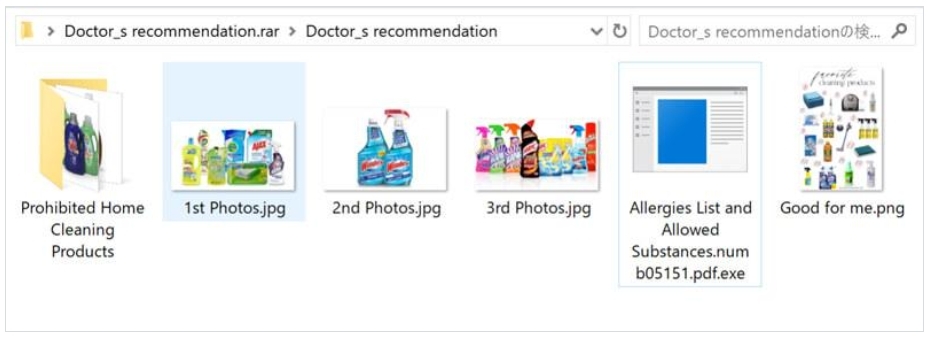

記載されたURLはクラウドストレージなどに保存された圧縮ファイルへのリンクで、圧縮ファイルを解凍すると、無害な写真や動画、実行形式などのファイルが展開される。この実行形式のファイルがマルウェア本体で、ラックは「Redline」「DCRAT」「Vidar」などのマルウェアが使われているのを確認している。

予約客を名乗る攻撃者のメールに記載されたURL先にあるさまざまなファイル。無害を装いマルウェアを仕込んでいる(出典:ラック)

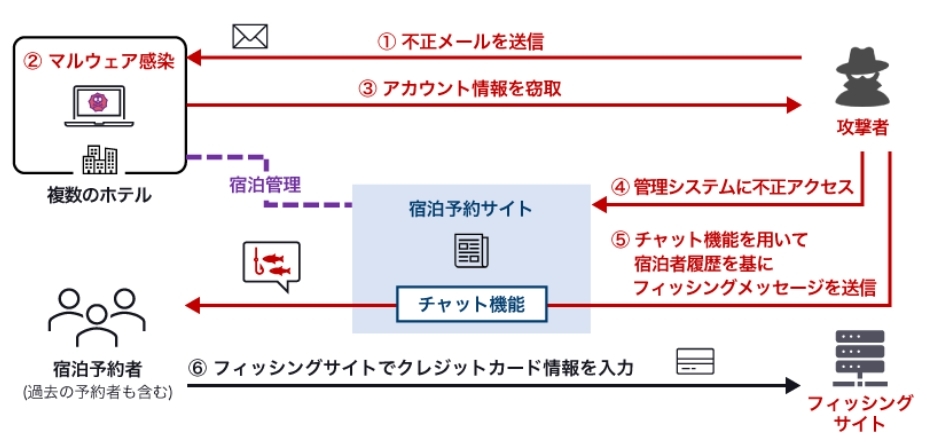

従業員などがこのファイルを端末で実行し、マルウェアに感染してしまうと、端末のウェブブラウザーのCookieや閲覧履歴、ウェブサイトの認証情報(ユーザーIDやパスワード)などの情報がマルウェアに盗み出され、攻撃者が外部に設置しているサーバーに送信されてしまう。

従業員などの端末に宿泊予約サイトの認証情報などが保存されていれば、攻撃者は盗み出した認証情報を使って宿泊施設になりすまし、サイトから宿泊施設を予約している顧客などの情報を盗み取ることができる。さらに、宿泊施設の担当者になりすまして顧客にフィッシングメールを送り付け、クレジットカード情報などを顧客から盗み取ろうとする。ラックには、宿泊予約者がクレジットカード情報を入力してしまったという相談も寄せられているという。

攻撃者が宿泊予約サイトの権限を盗み、宿泊施設になりすまして顧客にフィッシングメッセージを送り付け、顧客の情報を盗む攻撃の流れ(出典:ラック)

ラックでは、下記のセキュリティ対策を推奨している。

- 予約管理サイトの管理アカウントが不正利用されるのを防ぐため、ソフトウェアトークンを利用してワンタイムパスワードを生成する所有物認証を活用した攻撃者にとって回避が難しい多要素認証を導入する

- 「Windows」や「Office」、ウェブブラウザーなど各ソフトウェアを常に最新の状態にする

- 資産管理ソフトやモバイル端末管理(MDM)などの製品で社内のIT資産の状態を把握する

- ウイルス対策ソフトを常に最新の状態に更新する

- マクロやセキュリティに関する警告が表示された場合、安易に「マクロを有効にする」「コンテンツの有効化」というボタンをクリックしない

- Windowsの設定で「ファイル名拡張子」の表示を有効にし、二重の拡張子に気付けるようにする

- メール内のリンク(オンラインストレージサービス)からダウンロードされた不審ファイルのサイズが数百MBから数GBの場合には注意する

- EDR製品を導入し、感染の検知や防御だけでなく、万一の際に迅速な対応が取れるようにする。自社で運用管理できない場合にはマネージドサービスの導入を検討する

同社では、従業員がサイバー攻撃に気づくのが難しかったり、追加のセキュリティ対策の費用を極力かけられなかったりする場合として、従業員が顧客とやりとりする際には、業務用のスマートフォンやタブレットを使うなど、PCと業務端末を使い分ける方法もあると解説する。

観光業の組織では、従業員に対してこうしたサイバー攻撃などの脅威が発生していることを広く周知して警戒レベルを高めておくほか、実際に被害が発生した場合を想定して、どのように指示や行動をするのか、ITベンダーやセキュリティベンダーなどの外部機関とどう連携するかについて検討しておく必要もあるとする。

さらに、宿泊予約サイトのユーザーは、宿泊施設などからの連絡が本物であるかを見極めるのが難しいケースもあり、クレジットカード情報など重要な情報の入力を求められた時は、メッセージのURLからアクセスをせず、正規のURLからのアクセスしたり、宿泊施設に電話など確認したりすることが大切だとアドバイスしている。