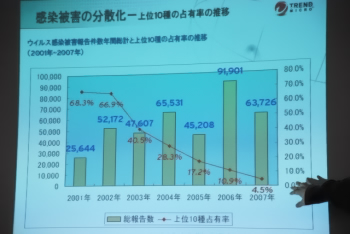

トレンドマイクロは1月8日、2007年の脅威の傾向と2008年の予測を説明する記者会見を開催した。従来は上位10種の不正プログラムだけでウイルス感染被害の報告件数の68.3%を占めたが、現在は4.5%にまで減少。残り95%の感染をその他のウイルスが占める、多品種の時代に突入したことがうかがえる。

岡本勝之氏

岡本勝之氏

2001年から2007年の感染被害報告件数の年間統計と、不正プラグラム上位10種の占有率の推移を見ると、2003年から占有率が大きく減少していることがわかる。トレンドマイクロ サポートサービス本部 リージョナルトレンドラボ シニアスレットアナリストの岡本勝之氏は、「感染被害の分散化が数字にでてきている」と指摘する。

感染被害報告件数は、ユーザーが感染していることに気付き、報告した件数のこと。この数字が減少していることについて、岡本氏は「『Webからの脅威』が猛威をふるい、(感染に)気付きにくく、ユーザーからの報告が減ったからではないか」との認識を示している。

トレンドマイクロでは「ウイルスやスパイウェアなどの不正プログラムが、侵入や感染などの目的でWebサイト(HTTP通信)を利用する攻撃手法」をWebからの脅威と規定。2007年はこれが猛威をふるい、2008年もWebを介した感染が続くと警告を発している。

平原伸昭氏

平原伸昭氏

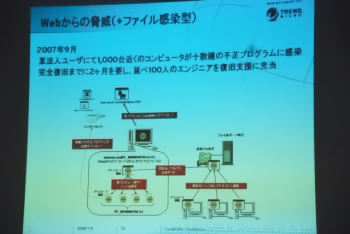

トレンドマイクロ サポートサービス本部 Threat Monitoring Center マネージャーの平原伸昭氏は、2007年の日本国内における感染事例を紹介。2007年9月に、とある企業で発生した約1000台におよぶ感染事例を説明した。

この事例では、1台のデスクトップがファイル感染型ウイルス「PE_MUMAWOW.AJ-O」に感染、以後、このウイルスは14種類の不正プログラムをダウンロードしたほか、自身を共有フォルダにコピーし、感染を拡大させたという。のべ100人のエンジニアが復旧支援にあたり、完全復旧まで2カ月を要した、非常にやっかいな事案だったようだ。

平原氏によれば、「アンチウイルスソフトを使うと、上書き感染されたファイルの不正コードを取り除くことは可能だが、元のファイルに戻すことはできない」ため、バックアップファイルから復旧しなければならず、2カ月もの期間を要したのだという。

こうしたWebからの脅威は、例え正規のサイトにアクセスしたとしても、不正なWebサイトに誘導するコードが埋め込まれていた場合、感染してしまう危険性がある。

岡本氏は「(正規サイトの改ざんが)今、一番怖いと考えている。不正なコードの埋め込み方も変わってきており、昔は不正アクセスしたサーバに不正なプログラムを置いていたが、現在は短いコードを一行だけ追加する(プログラム自体は別のサーバに置く)ため、管理者も気がつきにくい」と語る。

2007年は日本でも正規サイトが改ざんされ、不正なプログラムに感染させようとする事案が発生した。7月には魔法のiらんどが不正アクセスを受け、ウイルスをホストするWebサイトに自動でアクセスするよう、不正なコードが埋め込まれた事件が発生(魔法のiらんど「不正アクセスに関するご報告とサービス再開のお知らせ」)。そのほか、10月から11月にかけて、地方自治体のWebサイトが相次いで不正アクセスに見舞われる事態が発生した。

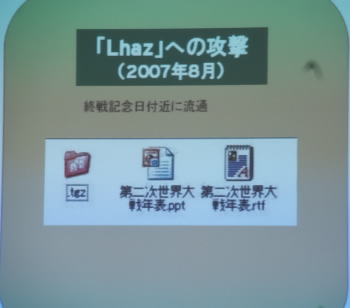

「明確に日本がターゲットになっている」と語る岡本氏は、サイト改ざんだけでなく、ジャストシステム製品の脆弱性や、圧縮解凍ツール「+Lhaca」「Lhaz」の例を引きながら、日本を標的とした攻撃について解説。Lhazの脆弱性をついた攻撃は、終戦記念日付近の8月であったこと、添付のファイル名が日本語で記述されており、さらに「第二次世界大戦年表.ppt」「第二次世界大戦年表.rtf」と、文脈に沿ったファイル名を用いており、非常に巧妙な攻撃であることをうかがわせる内容だったと語る。

岡本氏は2008年の展望として、正規サイトの改ざんが多発すると指摘。ユーザーにとって信頼性が高いところは攻撃者にとっても同じで、成功率が高く、さらにURLフィルタリングサービス・機能では、直接防ぐことができないからだ。

また、攻撃対象の裾野が広がることも警告している。先の圧縮解凍ツールの脆弱性のように、一般的にはマイナーなソフトウェアであっても、ある企業で標準・指定アプリケーションとなっている場合、攻撃者がそれを標的とすることも考えられる。「今までは狙われなかったソフトウェアも狙われていく」と岡本氏は警告している。

平原氏は、日本国内からより多くのサンプル(検体)を収集し、国内の脅威への迅速な目指すほか、Trend Micro Security Blogなどを通じて日本に密着した情報提供を進めていきたい考えを示している。