4月26日にMicrosoftが公表したInternet Explorerの脆弱性(CVE-2014-1776)について、キヤノンITソリューションズは4月30日、セキュリティソフト「ESET」のサイトで注意喚起と回避策を掲載した。

この脆弱性はInternet Explorer 6~11に存在し、悪意のある細工がされたコンテンツを開くと任意のコードが実行されるというもの。同社では、すでにこの脆弱性を悪用した攻撃が行われているとされる一方、未だにMicrosoftからの修正プログラムが提供されておらず、回避策としてInternet Explorerのセキュリティレベルを「高」へ設定するよう推奨している。

回避策の手順は以下の通り(Windows 7、Internet Explorer 11の場合)

- 手順1

- 手順2

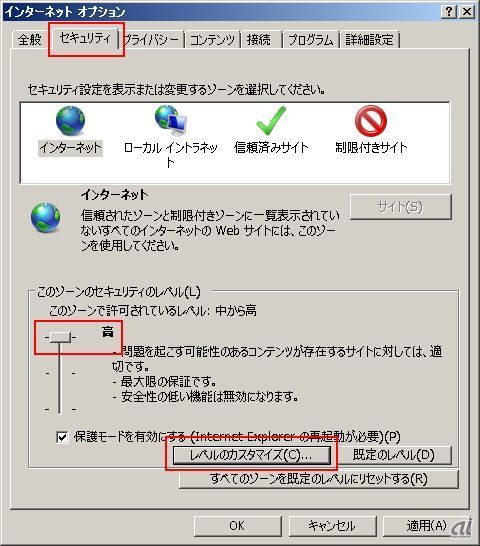

Internet Explorerの[ツール]→[インターネットオプション]より、「インターネット」オプション画面を開き、「このゾーンのセキュリティレベル」を[高]に設定。

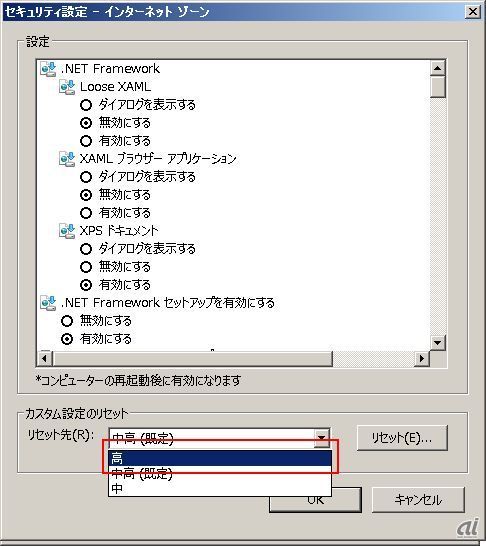

[セキュリティ]タブより[レベルのカスタマイズ]を選択、「セキュリティ設定」を[高]へ変更し、Internet Explorerを再起動する。

なお、Windows XPに関しては、今後とも本脆弱性に対する修正プログラムがMicrosoftから提供されることはない。抜本的な対策としては、MicrosoftがサポートしているWindows Vista以降へのアップグレードが必要となる。