パロアルトネットワークスは5月31日、米本社の脅威インテリジェンスチーム「Unit 42」が作成したランサムウェアに関する調査レポートの結果を公開した。ランサムウェアの対象や影響を同社の独自調査で得られた被害状況と併せて紹介し、ランサムウェア台頭の経緯を解説。

ランサムウェアの脅威に対して準備、防御、対応の3段階プロセスでの防御を紹介し、適切なセキュリティ戦略を取ること提言した。

クライムウェアの背景にあるビジネスモデルが変化してきているという。

これまで攻撃者は、個人情報やクレジットカード番号を盗み、闇市場で売ることにより利益を得るというのが一般だった。だが、対価が近年大幅に下落しており、2011年には1つの記録当たり25ドルだったのに対し、今年になって6ドルまで下落しているとのこと。

サイバー攻撃者は新たな収入源を求め、攻撃の配布、匿名決済、データを確実に暗号化/復号化する機能における最近の目覚ましい技術的発展を背景に、多くがランサムウェアに注目し始めた。

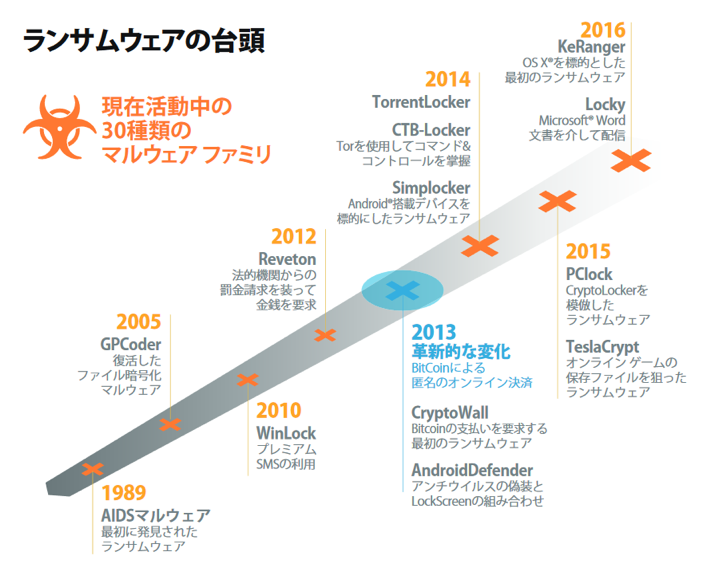

現在もランサムウェアは進化を続けており、調査によれば、世界中で活動中のマルウェアファミリは30種類以上ある。また攻撃対象のプラットフォームもAndroidやMac OS Xにまでおよび、少なくとも1億ドルの身代金が攻撃者に支払われているとのこと。

ランサムウェアの台頭

ランサムウェアに感染する危険をなくすために最も効果的な戦略は、組織への侵入前に阻止できるかどうかにかかっている、と同社は提言する。ランサムウェアは最初の侵害から数分で機密ファイルを暗号化できるため、感染が発生した警告を受け取ってからでは、多くの場合手遅れになってしまう。

データ解放のための身代金を組織が攻撃者に支払わずに済むための対応策として、以下の3つのステップを示している。

準備

最悪の事態が発生した場合のリカバリのために、的確で強固なバックアップ&リカバリ戦略を用意しておくこと。

防御

ネットワークの分離、アクセスの制御、既知のマルウェアの阻止、未知のマルウェアに遭遇した際の迅速な検出、防御が可能であること。エンドポイント ベースの制御を大幅に増強できること。また常時増強を検討しておくこと。

応答

最新のランサムウェア ファミリとキャンペーンの事情について把握しておき、マルウェアによるあらゆるセキュリティ侵害のしるし(IOC)を迅速に理解できること。適切な法的機関の協力を入れる計画を用意しておくこと。また、身代金の支払いに関する明確なポリシーを持つこと。