パロアルトネットワークスは3月7日、次世代ファイアウォールのOS新版「PAN-OS 8.0」の提供を開始した。発表会では、70を超える新機能のうち、クラウド型サンドボックス「WildFire」の強化や、ユーザーIDの入力を検知することによるフィッシング詐欺対策など、いくつかの強化点を説明した。

WildFireは、次世代ファイアウォール機器と連携して動作するクラウドサービスで、クラウド上に用意したサンドボックス上でマルウェアを検知する。今回の機能強化では主に、マルウェアの検知機能と、C&C(司令塔)サーバとの通信を検知する機能を強化した。

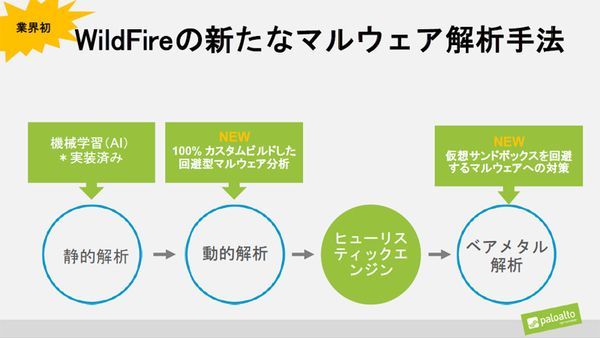

マルウェアの検知機能ではまず、検知する手法を増やした。具体的には、サンドボックスを用いた動的解析だけでなく、機械学習を応用した静的解析を追加した。マルウェアを動作させることなく、ファイルがマルウェアの特徴を備えるか否かでマルウェアを検知する仕組み。

マルウェアの検知機能を強化し、機械学習を応用した静的解析を追加した。サンドボックスを用いた動的解析についても、アンチサンドボックス機能を強化した

既存の、サンドボックスを用いた動的解析についても強化した。具体的には、アンチサンドボックス機能、すなわち仮想環境で実行されていることを検出すると振る舞いを停止する機能を備えたマルウェアに対抗できるようにした。

アンチサンドボックス対策としてはまず、仮想環境を提供するサーバ仮想化ソフトを刷新した。従来はオープンソースのサーバ仮想化ソフトのコードを含んでいたが、新たに1から開発したものに置き換えた。さらに、仮想環境ではないベアメタル環境で解析する機能も追加した。

C&Cサーバとの通信を、通信データの内容をもとに検出

米Palo Alto Networksで製品/産業/ソリューション分野のマーケティング担当シニアバイスプレジデントを務めるFrank Mong(フランク・モン)氏

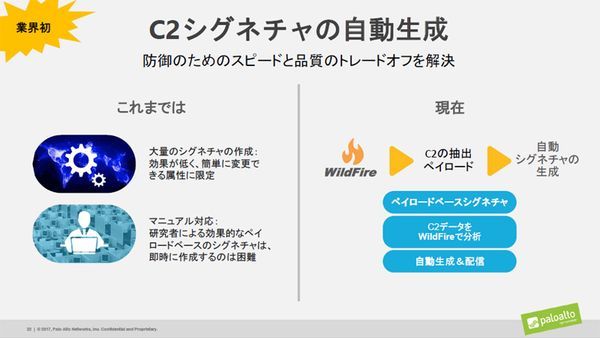

マルウェアのダウンロード元となったり、マルウェアの通信先となったりするC&Cサーバとの通信を検知する機能を強化した。具体的には、ヘッダ部分ではなく通信データの中身を調べてC&Cサーバとの通信か否かを判定するようにした。C&Cサーバの通信データをWildFireで分析し、シグネチャデータを自動生成して次世代ファイアウォールに配信する仕組み。

これまでのC&Cサーバ対策は、IPアドレスやURLをベースにアクセス制御をかける方法が一般的だったと、米Palo Alto Networksで製品/産業/ソリューション分野のマーケティング担当シニアバイスプレジデントを務めるFrank Mong氏は指摘。攻撃者は大量のIPアドレスを保有しており、これらを切り替えて使っているので、このやり方では効果が薄かった。

C&Cサーバとの通信を検知する機能を強化した。通信データの中身を調べてC&Cサーバとの通信か否かを判定する仕組み。C&Cサーバの通信データをWildFireで分析し、シグネチャデータを自動生成して次世代ファイアウォールに配信する