2016年のファイル暗号化マルウェアの急増を促したランサムウェアが復活した。そして、今回は以前より検知がさらに困難になっている。

今回、Locky攻撃キャンペーンは、より高い確率で標的に損害を及ぼすため、「Dridex」ボットネットでよく知られる感染手法を用いている。

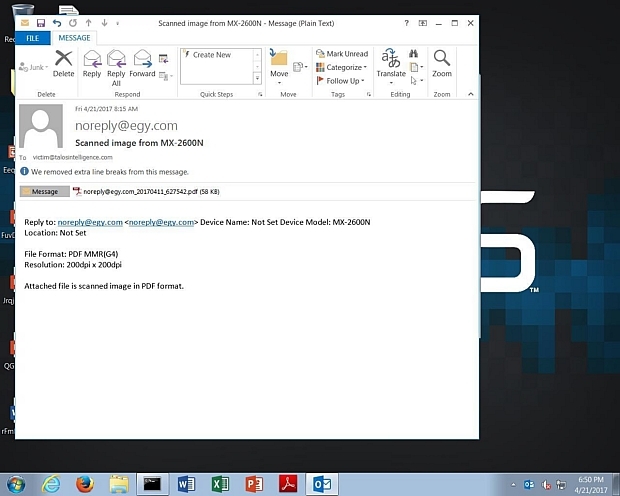

PhishMeのサイバーセキュリティ研究者たちが指摘するように、この新しい形態のLockyが最初に行うのは、おなじみの戦術の実行である。具体的には、ファイルを添付したフィッシング電子メールを送信する。そのファイルは、支払いに関する文書やスキャンされた文書であると装っている。だが、今回のLockyが異なるのは、問題のある「Office」文書を添付する一般的な手法を用いる代わりに、感染したPDFファイルを送信することだ。

提供:Cisco Talos

その感染したPDFファイルを開くと、被害者はPDFリーダーに2つめのファイルを開く許可を与えるよう促される。

2つめのファイルは、マクロ実行の許可を求める「Word」文書で、Lockyランサムウェアのダウンロードに使用されるのはこのファイルだ。この2段階の感染プロセスは単純な検知回避手法だが、被害者がランサムウェアをインストールする確率を高めることができる。

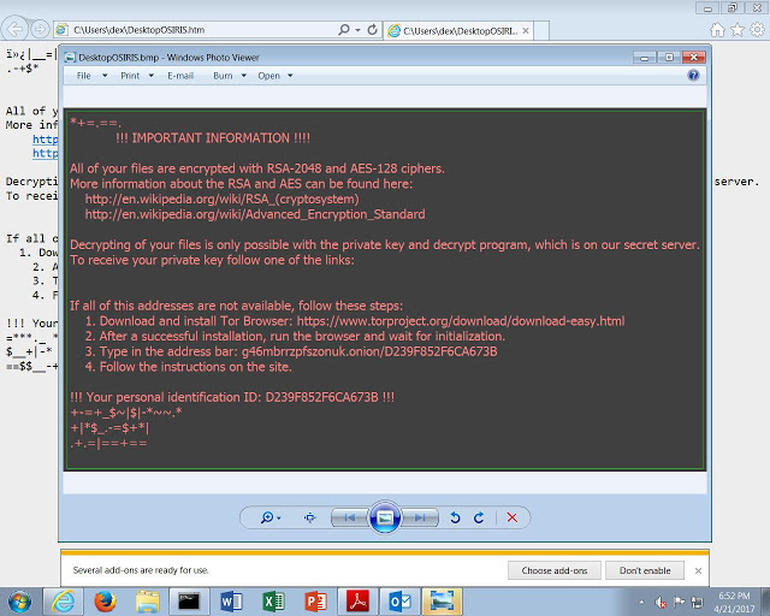

Lockyペイロードの動作はこれまでとほぼ同じだ。具体的には、被害者のマシン上にある重要なファイルを見つけ出して暗号化し、システムの復元と引き換えにビットコインでの身代金支払いを要求する。

過去のLockyバージョンと異なるのは、被害者に対して、「Tor」ブラウザをインストールして身代金支払いのサイトを閲覧するよう求めることだ。

現在、このバージョンのLockyは身代金として、1ビットコイン(1200ドル、1100ユーロに相当)を要求している。これまでよりはるかに野心的な身代金要求だが、サイバー犯罪者たちは、多くの組織が事業にとって重要なファイルを失ってしまうのを回避するため、甘んじて身代金を支払うことを知っている。

提供:Cisco Talos

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。