ウクライナなど欧州を中心に6月27日、新手のランサムウェア「GoldenEye」(Bitdefenderが命名)による大規模な感染攻撃が発生した。セキュリティ各社の初期報告によれば、5月に大規模感染を引き起こした「WannaCry」をまねた拡散手法を用いているとみられるが、感染経路などについては情報が錯綜(さくそう)している。

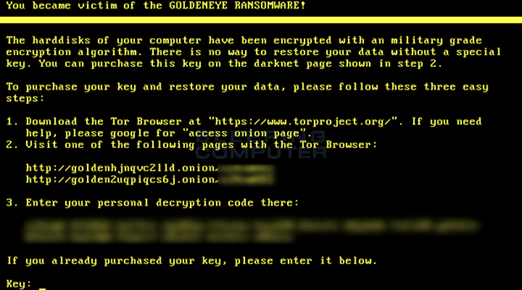

GoldenEyeの脅迫文 提供:Bitdefender

SymantecやCisco Systemsなどは、新手のランサムウェアが2016年3月に出現した「Petya」がベースになっているとの見解を出した。被害に遭った組織では、データが暗号化されるだけでなく、コンピュータが起動できなくなるなどの特徴も報告されている。Petyaは、WindowsのMBR(マスターブートレコード)を改ざんして起動不能状態に陥れることが知られていた。

また米セキュリティ機関のUS-CERTによれば、このランサムウェアの拡散に、WannaCryの拡散に使われたSMB v1の脆弱性を突く「EternalBlue」エクスプロイトなどの手法が使われている。US-CERTでは、Microsoftが3月にリリースしたセキュリティ更新プログラム「MS17-010」を至急適用するよう呼び掛けている。

一方で感染経路については、4月に報告されたMicrosoft Officeの脆弱性(CVE-2017-0199)を突く不正なHTAファイルを添付したメールだとの未確認情報が飛び交う。この脆弱性攻撃をトリガーに、Windowsの正規ツールのPsExecやWMI(Windows Management Instrumentation)を悪用して、EternalBlueエクスプロイトを実行するという推測も広がった。

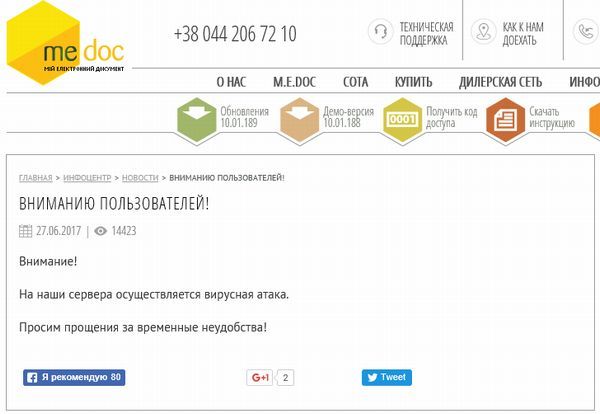

これについてCiscoは、「少なくとも初期のレポートでメールの経路は確認できていない」と説明。感染源の新たな可能性に、ウクライナの会計ソフトベンダーMeDocのソフトウェア更新機能が挙げられている。MeDocは27日にウェブサイトで、「自社のサーバがウイルス攻撃を行い、謝罪する」との短いコメントを掲載した。

MeDocが掲載したウイルス攻撃に関するメッセージ