1.準備フェーズで行うべきこと

準備フェーズには、いざインシデントが発生した際に、迅速に対応が取れるよう日頃から準備しておく各種活動に加え、インシデントの発生を予防するために、システムやネットワーク、アプリケーションを安全な状態に保つ日々の取り組みも含まれています。準備のための具体的な活動としては、以下のようなアクションがNISTのガイドで定められています。

準備のための具体的な活動- 事件処理に役立つツールやリソースの準備

- 連絡先情報や報告手段の明文化

- ハードとソフト、フォレンジックソフトの準備

- 対応マニュアル、ネットワーク図、資産リストなどの作成やメンテナンス

- 媒体やパッチ、バックアップイメージなどの管理

- パッチ管理

- ホストセキュリティ

- ネットワークセキュリティ

- ユーザーの意識向上とトレーニング

2.検知・分析フェーズで行うべきこと

検知・分析フェーズについてNISTガイドでは、まず大きく分けて「前兆」と「兆候」の2種類のイベントを検知する必要があると定義しています。前兆とは、「インシデントが将来起こるかもしれないというサイン」で、一方の兆候は「インシデントが既に起きたか、もしくは現在起こっている可能性を示すサイン」のことを指します。

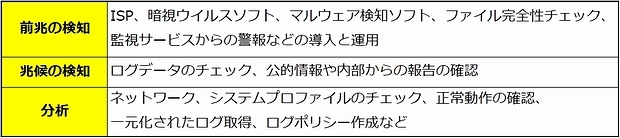

NISTガイドでは、前兆と兆候それぞれを捉えるために監視すべき対象と、もし捉えた場合にその内容を迅速に分析し、適切なアクションを取るための指針を提示しています。前兆と兆候の検知、そして、それらの分析のためには、以下のようなアクションが求められます。

検知・分析フェーズのアクション

3.封じ込め・根絶・復旧フェーズで行うべきこと

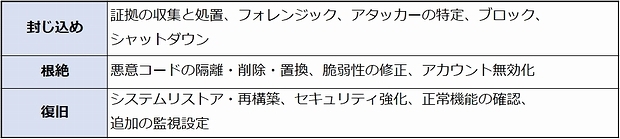

封じ込め・根絶・復旧のフェーズでは、一次対策としてインシデントの原因を突き止め、そこから影響がさらに広く拡散することを防ぐ措置を講じます。次にインシデントの原因を完全に除去した上で、当該インシデントの影響範囲や被害を評価し、インシデント発生前の状況へと環境を復旧するための作業を行います。NISTガイドでは、具体的に以下のようなアクションをとることを求めています。

封じ込め・根絶・復旧フェーズのアクション

4.教訓フェーズで行うべきこと

インシデントを根絶し、その被害から完全に復旧した後には、今回の対応で得られた教訓を普段の取り組みに反映させ、インシデントレスポンスの継続的な改善につなげていくことが大事です。多くの場合、インシデントから復旧した時点で安心してしまい、改善活動の取り組みが疎かになりがちです。

しかし、インシデント対応ライフサイクルを継続的に回していきながら取り組みの質を向上させていくためには、このフェーズは決して欠かすことができません。それぞれのフェーズのさらに具体的な対策方法は、情報処理推進機構やJPCERT コーディネーションセンターが日本語でガイド(PDF)を公開していますので、ぜひそちらをご参照ください。

- 遠藤宗正

- デジタルアーツ株式会社 2012年よりウェブフィルタリング製品のプロダクトマネージャーとして従事。内部情報漏えい対策のウェブフィルタリングという製品ポジションから、外部からの悪意ある攻撃対策まで包含できる製品にシフトすべく、他社製品との連携も視野に入れて、セキュリティ市場の動向を日々うかがう。