トレンドマイクロは、偽のサポートサイトにアクセスしたユーザーのコンピュータに仮想通貨を発掘させるコードを拡散する攻撃を報告した。攻撃の9割近くが日本に集中しているという。

今回の攻撃では、改ざんされたウェブサイトへユーザーがアクセスした際、ウェブブラウザの種類によって異なる手法が使われる。

Chromeの場合は、ウェブページにフィッシング攻撃用のスクリプトが直接組み込まれ、このスクリプトによってHoefler Textフォントのダウンロードを求める通知が表示される。しかし、中身は不正な実行ファイルになっている。

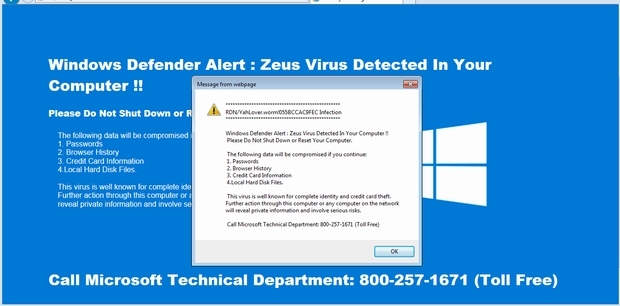

Internet Explorerの場合、仮想通貨のMoneroを発掘させるJavaScript形式の「Coinhive」を組み込んだサポート詐欺のページに誘導される。このページはMicrosoftを装ってユーザーに、「PCがマルウェアに感染している」との警告メッセージを表示し、指定した番号へ電話するよう仕向ける。この間にコンピュータ上でCoinhiveが実行され、Moneroを発掘している。

なお、同社が確認した時点ではFireFoxへの攻撃は発生しなかったという。

サポート詐欺サイトの一例(出典:トレンドマイクロ)

万一仮想通貨の発掘が行われても、ユーザーはPCの動作が重くなるなるなどの症状しか感じないといい、攻撃に気が付かない場合がある。ただ、不正に仮想通貨を発掘させるような攻撃ではそれ以外にも、被害に遭ったコンピュータがクロスサイトスクリプティングや遠隔でのコード実行、ブルートフォース、SQLインジェクションなど、さまざまなサイバー攻撃の踏み台にされてしまう場合があるとしている。

同社によれば、今回の攻撃では、ウェブサイトやブラウザを閉じれば攻撃活動を止められる。こうした被害に遭わないようにするには、OSやブラウザなどのアプリケーション、セキュリティソフトを最新に更新しておくほか、JavaScriptをブロックするツールの活用をアドバイスしている。