トレンドマイクロは1月15日、2015年12月にウクライナで大規模停電を発生させたサイバー攻撃のマルウェア「KillDisk」(別名:Disakilなど)の新たな亜種を発見したと発表した。中南米の金融機関を狙うサイバー攻撃に使われているという。

KillDiskは、コンピュータのマスターブートレコード(MBR)やシステム関連ファイルなどを上書き、改ざん、削除することで、動作不能にするほか、スパイ行為の機能も併せ持つトロイの木馬型の不正プログラム。2015年のウクライナに対する攻撃に使われ、電力会社以外に金融機関やメディア、鉄道、エネルギー関連の組織も標的にしていたとされる。電力会社に対する攻撃では、数時間にも及ぶ停電被害をもたらした。同国では2016年12月も、別のマルウェアによるサイバー攻撃で停電事故が発生している。

トレンドマイクロは、発見したKillDiskの新たな亜種を「TROJ_KILLDISK.IUB」と命名。分析は初期段階ながら、TROJ_KILLDISK.IUBの攻撃が大規模なサイバー攻撃活動の一部、あるいは新たな攻撃手法の展開に向けた途中段階の可能性があるとの見方を示した。

現時点の解析からTROJ_KILLDISK.IUBは、実行中にファイル名を変更することが分かった。プログラムには「c:\ windows \ dimens.exe」というパスがハードコートされ、コンピュータのフォレンジック調査で「dimens.exe」が見つかれば、TROJ_KILLDISK.IUBの影響を受けた可能性が考えられるという。

また、「b:」以下のドライブにアクセスするものの、ドライブにシステムディレクトリがある場合、「WINNT」「Users」「Program Files」「ProgramData」といったディレクトリとそのサブディレクトリにあるフォルダやファイルは削除しないことも分かった。

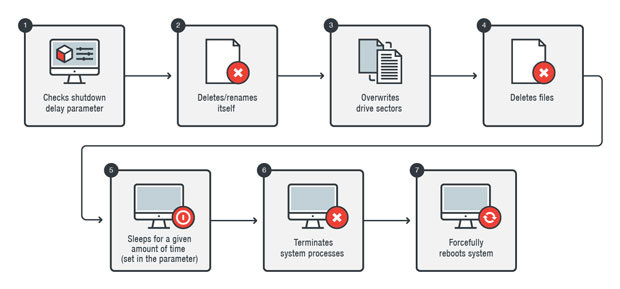

KillDisk亜種の感染の流れ(出典:トレンドマイクロ)

一方でファイルを削除する際には、まずファイル名をランダムに変更してから上書きを行い、MBRや拡張ブートレコードなども上書きする。破壊活動の後にコンピュータをシャットダウンさせるが、ユーザーが強制的に再起動などを試みようとすると、ブルースクリーン状態などに陥るという。

トレンドマイクロは、KillDiskを使った大規模かつ破壊的なサイバー攻撃の発生を予想。企業や組織に多層防御、脆弱性管理、ネットワークセグメンテーション、重要データの分類、アプリケーションの制御と監視、侵入検知/防止システムの使用、インシデント対応の整備といったセキュリティ対策を徹底して、脅威に備えるべきだとコメントしている。