米ジョージア工科大学の研究者グループが、産業オートメーションを狙ったハッカー攻撃を遅らせ、発見できる可能性がある斬新なツールを開発した。

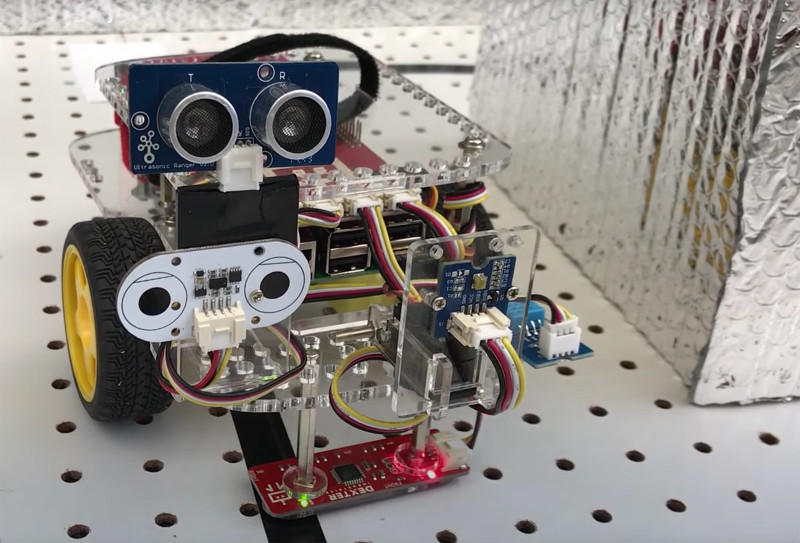

「HoneyBot」と呼ばれるこの小型ロボットは、サイバー攻撃の犯人に、産業オートメーションの重要なタスクをこなしている脆弱なロボットだと思わせるように設計されている。

ハッカーによるセキュリティ侵害を検出すると、HoneyBotはアラームを発し、ITセキュリティの専門家がさらなる攻撃を阻止できるように支援する。

ITセキュリティでは「おとり」として仕掛ける脆弱性を持ったコンピュータシステムのことを「Honeypot(ハニーポット)」と呼ぶが、HoneyBotはその名に由来している。

HoneyBot

産業ロボットがかつてないほどネットワークに接続されるようになっているため、ロボットのセキュリティに対する懸念が高まっている。

食品サービス、交通、軽工業など、実にさまざまな産業でオートメーションが進み、ハッカーによる攻撃が、業務の中断やランサムウェアへの感染を引き起こし、さらに深刻な場合は人間に身体的被害が及ぶ可能性ついて、懸念が拡大している。

こうしたセキュリティ脅威は紛れもなく存在し、ロボット時代の幕開けを迎えようとしている現在、オートメーションがサイバー攻撃の対象となるのは時間の問題だろう。

HoneyBotの開発チームの1人である大学院生のCeline Irvene氏は、「セキュリティの専門家はハニーポットによって、攻撃者と攻撃手段を詳しく調べ、その所在地を突き止めたり、身元を特定できる可能性がある」と説明した。

おとりのハニーポットがうまく効果を発揮するには、攻撃者を欺いて、本物のシステムに侵入したと思わせなければならない。ロボットの場合、巧妙な手口のハッカーはロボットを掌握できたか確認するために、センサの入力データへのアクセスを試みるだろう。

ジョージア工科大学の研究者らが実施したテストでは、HoneyBotでボランティアのグループを欺くことに成功した。

このテストはおとりを使った策略が、ロボットでも有効であることを確認できたという意味で重要である。

HoneyBotを実際に使用する場合は、物理的な小型ボットの代わりに、ネットワークに接続したシステムで動作し、攻撃発生時にセンサによる本物のデータをシミュレートできるようにする方が実用的だとしている。

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。