ブロックチェーンの流行は過熱しており、この話題からは逃れられない。ブロックチェーンは、一部の企業に変革を起こし、極めて短期間のうちに多くの百万長者を生み出した。しかしこれは、強力であると同時に難解な技術だ。この過熱ぶりに困惑している読者もいるだろうが、そういう人は決して少なくない。

ブロックチェーンは、分散型で検証可能な、安全な技術で、誕生からわずか10年足らずでデジタル変革の強力な推進力と見なされるようになり、今では新たな雇用経済を生み出しつつある。ブロックチェーンのエバンジェリストたちは、ブロックチェーン技術は産業のサプライチェーンに破壊的変革をもたらし、不動産取引を合理化し、メディア産業のあり方まで変えてしまうと息巻く。MadHiveの最高技術責任者(CTO)Tom Bollich氏は、「ブロックチェーンは、インターネットのもう1つのレイヤだと考えるべきだ」と述べている。「HTTPはわれわれにウェブサイトをもたらした。ブロックチェーンもそれと同じように、コンピューティングの新しいレイヤをもたらすものだ」

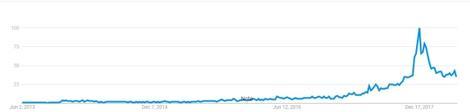

雇用統計も、ブロックチェーンの現在のハイプサイクルが本物であることを裏付けているように見える。Google検索のデータも、この技術に対する関心が大きく高まっていることを示しており、求人情報サイトIndeed.comの検索でも、2015年以降ブロックチェーン関連の求人は1000%近く増加している。Capital One、Deloitte、ESPN、eBayなどの大企業はブロックチェーンのエンジニアを雇い、導入を進めるためにプロジェクトマネージャーを再教育し、この分野に精通した弁護士まで雇おうとしている。

提供:Google Search Trends

この技術の用途はほとんど無限に見えるが、ブロックチェーンがどのような仕組みで動いているか、なぜそれが重要なのかを理解することは、技術やITのプロフェッショナルにとっても難しい。ブロックチェーンは基本的に、常に拡大し続けるデータベースだ。銀行の記録のように、あらゆるトランザクションは記録され、万人に公開される。このデータベースは、新たに考案された暗号学的な仕組みに依存しており、各トランザクションの真正性を検証できるようになっている。

このデータベースは、トランザクションが増えるごとに改ざんが難しくなっていく仕組みになっているため、トランザクションデータを含むノード(あるいはブロック)を生成する作業を行ういわゆる「マイナー」(強力なGPUを使用して、アルゴリズム的な問題を解く作業を行う個人や組織)にインセンティブを与えるために、ブロックの生成に成功したマイナーに「コイン」を支払う仕組みになっている。これが一般に「仮想通貨」と呼ばれているものだ。ビットコインのブロックチェーンの場合、8分から10分ごとに新たなトランザクションデータのノードがリリースされている。マイナーはその作業の見返りにコインの一部を受け取り、ブロックチェーンは暗号学的に強化される。コードは公開されており、コンピュータを持っていれば誰でも見ることができるため、ブロックチェーン技術は活動の「公開台帳」であると言われることもある。

Bollichの共同創業者であり、Riot Blockchainの最高経営責任者(CEO)でもあるJohn O'Rourke氏は、TechRepublicのインタビューで、ブロックチェーンはBitcoinと結びつけて語られることが多いが、ほかにもさまざまなデータに利用できると述べている。「これは基本的に、ハッキングされる可能性がある信頼される第三者を信じるのではなく、数学を信じることで成立する仕組みだ」と同氏は言う。「ブロックチェーンは、あらゆる活動をデジタル化し、すべてのトランザクションの記録を、安全に台帳に残すことを可能にする」

提供:Satoshi Nakamoto