Microsoftは、最近になって登場したある攻撃テクニックへの対策に取り組んでいる。その攻撃テクニックとは、企業の「Windows 10」を保護するうえで鍵となるセキュリティプラットフォームである「Windows Defender Advanced Threat Protection」(ATP)をバイパスするという、ペネトレーションテスト用のキットで使われているものだ。

Microsoftによると同社は過去に、悪意のあるコードを実行可能ファイルとしてファイルシステム上に保存することなく、メモリ上で直接実行し、情報を盗み出すというファイルレス型のマルウェアを2件検出しているという。

ファイルレス型のマルウェアが台頭してきているのは、セキュリティ上の防御を固めるために提供されている無料のツールが、攻撃の実行にも利用できるためだ。

Microsoftが検出したマルウェアは、ペネトレーションテスト用のキット「Sharpshooter」のテクニックを利用したものだった。Sharpshooterは、さまざまなWindows形式のペイロードを生成するため、企業向けのマルウェア対策製品の目をかいくぐることができる。

Sharpshooterは、英国のペネトレーションテスト企業MDSecによって2018年に入ってリリースされたキットであり、Googleのセキュリティチーム「Project Zero」に所属する研究者のJames Forshaw氏が開発した「DotNetToJScript」というツールのテクニックを利用している。

Windows Defender ResearchチームのAndrea Lelli氏は、「Sharpshooterのテクニックを用いることで、攻撃者は.NETのバイナリをディスク上に格納せずとも、メモリ上で直接実行できるようなスクリプトが利用可能になる」と説明している。

「このテクニックにより、単一のスクリプト内に(今までのものと)同一のバイナリペイロードを容易に再パッケージ化できるフレームワークが攻撃者に提供される」(Lelli氏)

またSharpshooterには、「Antimalware Scan Interface」(AMSI)を無力化するモジュールが含まれているという点も述べておくべきだろう。AMSIは、Windows DefenderをはじめとするMicrosoftのマルウェア対策製品に対する実績あるインターフェースで、Microsoftが発見したというファイルレス型のマルウェアのようにJavaScriptやVBScriptなどで記述されて難読化されたスクリプトを検査するためのものだ。この無力化モジュールを用いることで、攻撃者らはAMSIをすり抜けてスクリプトを実行させられるようになる。

しかしLelli氏によると、Sharpshooterが公開された際、Microsoftは同フレームワークが悪用される可能性を予見し、「静的なスクリプトに基づくのではなく、実行時のアクティビティに基づく(同フレームワークがもたらす脅威の検出に特化した)検出アルゴリズムを実装した」という。

Lelli氏は「この検出アルゴリズムは、スクリプトエンジンでAMSIサポートを活用し、マルウェア全般に見られる特徴的な振る舞いを標的にしている」と述べている。

「スクリプトエンジンには、スクリプトが実行時点で呼び出したAPIを記録するログ機能が搭載されている。このAPI記録処理は動的に動作するため、スクリプトの難読化によって処理が妨げられることはない。スクリプトは自らのコードを隠せるだろうが、その振る舞いを隠すことはできないのだ。そして、ある種の危険なAPI(すなわちトリガーとなるAPI)が起動された際、このログはAMSI経由でウイルス対策ソリューションによって走査される」(Lelli氏)

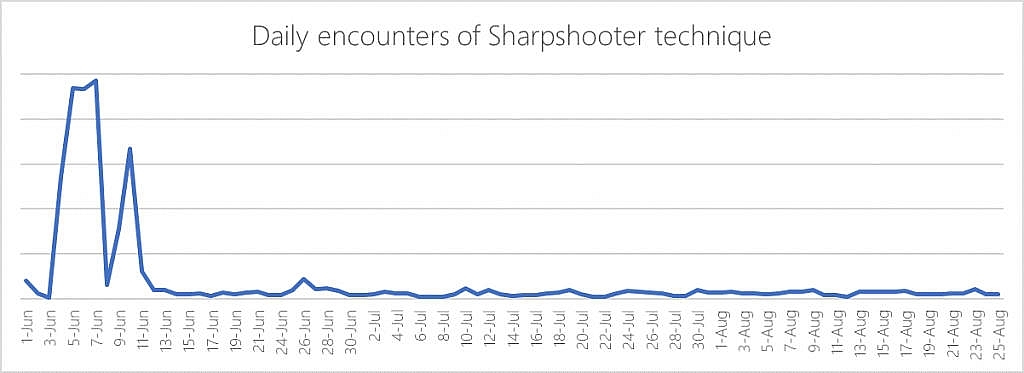

同社はWindows Defender ATPとAMSIを連携させることにより、6月に2種類のファイルレス型マルウェアのキャンペーンを検出している。これらのマルウェアはSharpshooterのテクニックに基づいたVBScriptを使用し、「極めて隠密性の高い」、.NETの実行可能コードをペイロードとして送り込もうとしていた。

このペイロードは、中核となるマルウェアの暗号化を解除する復号鍵をダウンロードするようになっており、そのマルウェア自体もディスクへの書き込みを行わずにメモリ内で実行される、ファイルレス型のコードになっていた。

Microsoftによると、その攻撃は本物のマルウェアを使用していたものの、実際にどこかを標的にした攻撃キャンペーンではなく、ペネトレーションテストの一環として実施されたものだと結論付けられるだけの十分な情報を得ているという。

MicrosoftはWindows Defender ATPが、6月に2種類のファイルレス型マルウェアのキャンペーンを検出したと述べている。

提供:Microsoft

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。