Googleがランサムウェアに関する新たなレポート(PDF)「Ransomware in a Global Context」(ランサムウェアの世界的状況)を公開した。それによると、2020年以降の調査期間中にランサムウェアの報告が突出して多かったのはイスラエルだったという。

提供:Google

Googleの依頼に基づくこの調査で、サイバーセキュリティ企業VirusTotalは140を超える国々から収集した8000万件を上回るランサムウェアのサンプルを分析した。

このレポートによると、VirusTotalにランサムウェアを報告した地域のうちの上位10地域は、イスラエルと韓国、ベトナム、中国、シンガポール、インド、カザフスタン、フィリピン、イラン、英国だったという。

イスラエルは突出して報告数が多く、ベースライン(何らかのキャンペーンが実行されていない時にも発生しているランサムウェア攻撃の数)との比較では600%近くもその数が増加していた。ただ、同レポートでは調査期間中におけるイスラエルのベースラインについては言及されていない。

VirusTotalによると、2020年初頭からのランサムウェアのアクティビティーは、サービスとしてのランサムウェア(RaaS)を提供するグループの「GandCrab」ランサムウェアによって、2020年の最初の2四半期の間にピークを迎えたという。

同レポートには「GandCrabは2020年第1四半期に突出したピークを迎えたが、その後劇的に減少した。現在でも活動は続いているが、新しいサンプルの数という点では桁違いだ」と記されている。

さらに2021年7月にも特筆すべきピークがあった。これは同年初頭にローンチされた「Babuk」ランサムウェアによるものだ。なおBabukによる攻撃は通常の場合、初期アクセスと、ネットワーク内での拡散、目的の遂行という3つの段階に分けて実行される。

GandCrabは2020年の初めから最も活発なランサムウェアであり、サンプルの78.5%を占めていた。GandCrabの後には、Babukと「Cerber」が続いており、サンプル数の割合はそれぞれ7.6%と3.1%だった。

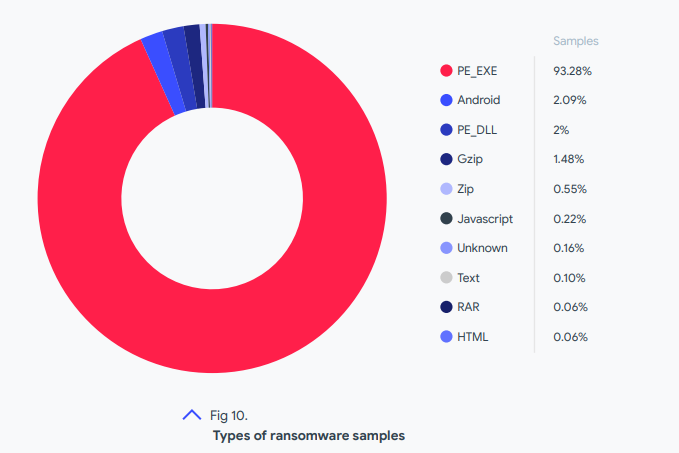

同レポートによると、検出されたランサムウェアファイルの95%は「Windows」ベースの実行ファイルやダイナミックリンクライブラリー(DLL)であり、「Android」ベースのものは2%だったという。

提供:Google

またこのレポートによると、何らかの脆弱性を突くエクスプロイトの割合は、サンプルの5%しかなかったという。

VirusTotalは同レポートの中で「ランサムウェアのサンプルはたいていの場合、ソーシャルエンジニアリングやドロッパー(マルウェアをインストールするための小さなプログラム)を使って送り込まれたものだったため、これは理にかなっていると考えられる」と述べている。

「ランサムウェアの配布という点から見た場合、攻撃者は特権昇格のため、そして内部ネットワーク内にマルウェアを拡散させるためという以外にエクスプロイトを必要としていないようだ」(同レポート)

またVirusTotalは、サンプルを検査した結果、調査期間を通じて常に、1000〜2000の新規ランサムウェアクラスターがベースラインとして存在していたとも同レポートに記している。

「何度も大規模なキャンペーンが実行されているが、ベースラインとしてやむことのないランサムウェアアクティビティーが常に存在している」(同レポート)

この記事は海外Red Ventures発の記事を朝日インタラクティブが日本向けに編集したものです。