Websenseによれば、MicrosoftのWindows Live MailがCAPTCHAによる保護を巧妙に破るスパム業者のターゲットになっている。

Websenseによれば、スパム業者は無作為なLive Mailアカウントを作成し、これを使って攻撃を行う能力を持つボットを作成した。言い換えれば、CAPTCHAによる保護が役に立たないということだ。CAPTCHAは、人間には合格できるが、現在のコンピュータープログラムには合格できないと言われているテストを生成することによって、ウェブサイトをボットの攻撃から守るプログラムだ。

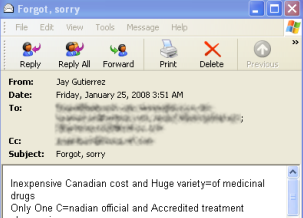

Websenseは同社のブログで、このボットで電子メールアカウントを取得する手順は自動化されていると述べている。例えば、上の図のJay Guttierrez氏のアカウントは、ボットが作成したものだ。Websenseは次のように付け加えている。

Websenseはこのアプローチはスパム業者にとって3つの利点があると考えている。第1に、Microsoftのドメインはブラックリストに載っていない可能性が高い。第2に、登録が無料である。第3に、世界でこのサービスを使っているユーザーは何百万人にものぼり、これを追跡することは難しいかも知れないということだ。

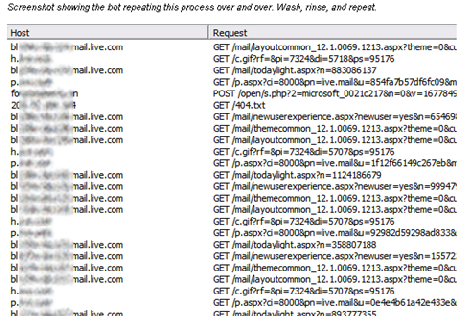

ボットは次のように動作する。

- ボットはLive Mailの登録ページに行き、(ちょうど人間がやるように)フォームのフィールドを無作為のデータで埋める。

- CAPTCHAによる検証画像が現れたら、ボットはその画像を解読サービスに送る。

- ボットは答えを受け取り、それをフォームに入力する。

- これで、スパム業者は悪意のある行為に使える何億兆ものアカウントを入手できる。

- 結果として、スパムの集中砲火が起こる。以下はWebsenseが提供している画像で、同社のブログにはもっと多くの画像が掲載されている。

Websenseは、CAPTCHA解読の試みの30%から35%が成功していると見積もっている。Websenseのサイトには、一つずつ手順を説明するスクリーンショットがある。これは、非常に興味深く、そして完全に邪悪なボットだ。Websenseはまた、これらの攻撃がメッセンジャーやオンラインストレージを含む他のLiveサービスにも拡張され得ると考えている。

この記事は海外CNET Networks発のニュースをシーネットネットワークスジャパン編集部が日本向けに編集したものです。海外CNET Networksの記事へ