より問題なのは、これらのベンダーがWeb 2.0のことをよく知っており、明らかにいくつかの有名なブラックハット検索エンジン最適化サービスや自動アカウント登録・スパムツールを提供しているベンダーと協力関係にあって、APIのキーを提供することによって、彼らの顧客のCAPTCHA解読能力を強化していることかも知れない。

これらの人間のネットワークが、元々ボットと戦うために設計されたCAPTCHAシステムを効率的に破り、結果的にサイバー犯罪を促進することができるという実例が、ソーシャルネットワーキングワームのKoobfaceだ。(Facebook用のワームKoobfaceは、現在も広がっている。次の記事を参照して欲しい。Dissecting the Latest Koobface Facebook Campaign、Dissecting the Koobface Worm’s December Campaign、The Koobface Gang Mixing Social Engineering Vectors)

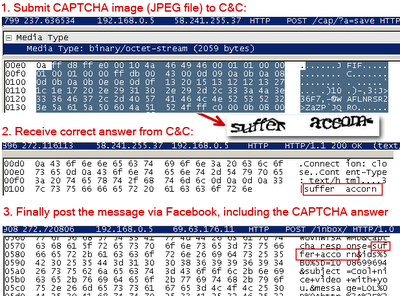

Koobfaceがソーシャルネットワークの中で使われているCAPTCHAを簡単に破ってしまうのは、KoobfaceがCAPTCHA認識アルゴリズムを利用しているからではなく、CAPTCHA解読サービスを利用しているからだ。ThreatExpertのSergei Shevchenko氏は、2008年12月にこのプロセスを実演し、次のように指摘した。

「実際に行ったテストでは、Facebook.comはKoobfaceに対し、「suffer accorn」というCAPTCHA画像を解くように求めた。この画像はかなりノイズの多いもので、画像認識アルゴリズムで解読するのは難しいものだった。しかし、Koobfaceはこれを自前で解決しようとはしない。この画像をC&Cサーバに送る。このサーバは、約34秒で正しい回答を返す。この回答を受け取ると、Koobfaceは正しいCAPTCHAの回答を含むメッセージを、Facebookのすでに破られたアカウントを通じて送る。」

人間のネットワークとボットが明らかに1つになって運用されている中(記事中の図を参照)、Sergei氏はKoobfaceを破るための非常に現実的な解決法について議論している。大量のすでに受け取られたCAPTCHA画像をKoobfaceの指揮統制サーバに送り込み、それらをCAPTCHA解読サービスベンダーに解読させ、その請求書をKoobfaceを動かしている集団に送らせるというものだ。

「Koobfaceとその指揮統制サーバの間のトラフィックを詳しく解析したことにより、その間の通信チャネルに割り込み、応答時間と正確さを検証するためにさまざまなCAPTCHA画像を送り込むことができるようになった。その結果は驚くべきものだった。リモートサイトはそれらをすべて解読した。

しかしここに仕掛けをする余地がある。大量の無作為なCAPTCHA画像をその通信チャネルにアップロードすれば、その処理能力に負荷をかけることができ、サービスを停止させることも可能かも知れない。そこまではいかないにせよ、送り込まれたすべての画像を解読するコストは、いずれKoobfaceの集団によって支払われることを考えれば、少なくともこれによってKoobfaceのビジネスモデルに痛手を与えることはできる。

軍備競争が進んでいるのは、CAPTCHAとボットとの間ではなく、元々は人間とボットを区別することを目的としていたネットワークを効率的に侵害する人間のネットワークとの間だ。CAPTCHAは、人間に対しては抗うことができない。これは、CAPTCHAがもともと人間を判別するための技術だからであり、Googleの最近の実験のようにCAPTCHAを人間によって識別しやすいようにすれば、最終的にはそれによってCAPTCHA解読経済の拡大を後押しすることになる。

CAPTCHAは現在苦しみの中にあり、それを殺しつつあるのはボットではなく人間だ。読者はどう思うだろうか。

この記事は海外CNET Networks発のニュースをシーネットネットワークスジャパン編集部が日本向けに編集したものです。海外CNET Networksの記事へ