シマンテックは12月15日、サイバー脅威から防御するネットワークアプライアンス「Symantec Advanced Threat Protection(ATP)」を18日から国内で出荷開始すると発表した。脅威の発見から優先順位付け、回復処置までをワンストップで提供する製品である。

シマンテックの外村氏

「100%の脅威を水際で阻止することはできない。“どのように見つけるか”という従来の目的では不十分で、“いかに迅速に回復できるか”という正しい目的が必要。シマンテックでは、これを“CYBER RESILIENCE(インシデントからの回復力)”と呼んでいる」(シマンテック 執行役員 エンタープライズセキュリティ事業統括本部 セールスエンジニアリング本部長 外村慶氏)

規模の大小にかかわらず、どんな組織もサイバー攻撃に遭うおそれがある。大企業であれば、複雑な技術と専門家を育成するなど大きな投資で解決ができるかもしれない。だが、中小企業では予算も人材も少なく、なかなかそうはいかないのが現実だ。そうしたセキュリティの格差を排除するために重要となるのが、シンプルで直感的に扱える技術であると外村氏は指摘する。

「誰もが等しく標的型攻撃に対抗するためには、レジリエンスとシンプルを掛け合わせ、ワンボックスで提供する必要がある。それがSymantec ATPである」(外村氏)

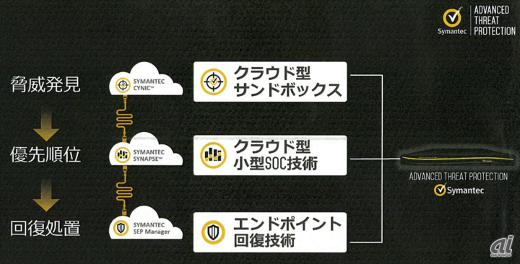

Symantec ATPは、(1)クラウド型ベアメタルサンドボックス「CYNIC」、(2)クラウド型相関分析エンジン「SYNAPSE」、(3)エンドポイント回復技術「EDR(Endpoint Detection & Remediation)」で構成される。

Symantec ATPによってサンドボックス、SOC、エンドポイントの要素技術を融合(シマンテック提供)

CYNICは、防御ポイントを横断的に検知し、環境調査をすることで、エンドポイント、ネットワーク、メール経由の標的型攻撃やゼロデイ攻撃といった脅威を発見する。最近では仮想環境のサンドボックスで動作していることを検知すると、動作を止めてしまうマルウェアもあるため、ベアメタル環境で実行する仕組みを整えた。

SYNAPSEについては、膨大なテレメトリデータをグローバルで監視しながら、ローカル防御ポイントの脅威情報を相互に関連付けて、何が重要事項であるかを優先順位付けることができる。つまり、セキュリティ情報イベント管理(Security Information Event Management:SIEM)の役割を果たす。同社がグローバルで運用するセキュリティ監視センター(SOC)のコア技術を小型化したもので、セキュリティ脅威の発見と迅速な対処を可能にする。

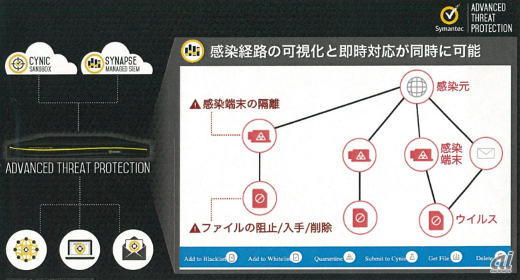

EDRの役割は、単一の管理画面からクリック操作だけで感染端末をネットワークから隔離し、防御ポイントを横断する新しいインスタンスをブロックしながら脅威を早急に修復することにある。検出されたファイルをエンドポイントから削除したり、ブラックリストやホワイトリストに登録したり、さらなる調査のために取得したりできる。

感染経路の可視化し、即時に対応ができる仕組みとなっている(シマンテック提供)

通常、EDRを利用するには、サーバやクライアントといったエンドポイントにエージェントをインストールする必要がある。エンドポイントセキュリティ「Symantec Endpoint Protection」やSaaS型メールセキュリティ「Symantec Email Security.cloud」を導入している場合は、エージェントソフトウェアなどを新たに導入する必要はない。

製品は上位モデルの「Symantec ATP 8880」(税別価格592万2000円~)と下位モデル「Symantec ATP 8840」(同90万円)の2種類。10GbEに対応するATP 8880は4Uサイズで監視ポート4つ。1GbEに対応するATP 8840は2Uサイズで監視ポート2つ。ハイパーバイザのVMware ESXi 5.5~6.0で稼働する仮想アプライアンスを無料で提供している。これに別途、ライセンス料として防御ポイント2カ所の保護で1ユーザーあたり年間8300円、3カ所で1ユーザーあたり年間9700円が掛かる。