IoT機器などに感染するマルウェア「Mirai」の亜種の活動が11月から国内で活発化している問題で警察庁は12月19日、IoT機器へのマルウェア感染を狙う攻撃に注意するよう呼び掛けた。同日にはJPCERT コーディネーションセンター(JPCERT/CC)や情報通信研究機構(NICT)などからも注意喚起が出されている。

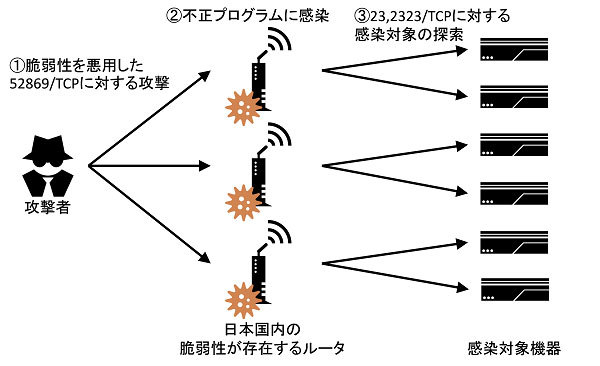

ポートスキャンからのマルウェア感染攻撃(警察庁資料)

警察庁は、特にロジテックのルータ11製品を標的にしたとみられる52869/TCPを宛先にしたポートスキャンの急増を挙げている。これらの製品にはリモートから任意のコードが実行される脆弱性が存在し、ロジテックが2013~2014年に脆弱性を修正したファームウェアをリリースしている(詳細情報)。

攻撃は、まだファームウェアを適用していない製品をマルウェアに感染させる目的があると見られている。この脆弱性は「CVE-2014-8361」という識別子が割り当てられ、RealtekのSDKに存在する。このためSDKを採用した別の製品も攻撃の標的にされる恐れがある。

また警察庁は、52869/TCP以外に、Telnetなどが使用する23/TCPや2323/TCPに対するポートスキャンも11月から国内で急増しているとして注意を呼び掛ける。この状況はJPCERT/CCやNICT(資料PDF)、インターネットイニシアティブ(IIJ)でも観測されている。このケースは、IoT機器に初期設定されているIDやパスワードなどを使って不正にログインし、マルウェアに感染させる狙いがあると見られている。

ポート23および2323を対象にしたスキャン通信の検知(警察庁資料)

Miraiは2016年秋に出現し、Miraiに感染した多数のIoT機器が欧米などの企業を標的にする大規模な分散型サービス妨害(DDoS)攻撃に悪用された。その後にMiraiの作者を自称する人物がソースコードを公開したことで、Miraiから多数の亜種などが発生する状況が続いている。