マクニカは、外部に公開されている緊急性の高い脆弱性を持つ特定のVPN製品の調査を行い、神奈川県警察を通じて神奈川県の対象企業に情報提供と注意喚起を行ったと発表した。

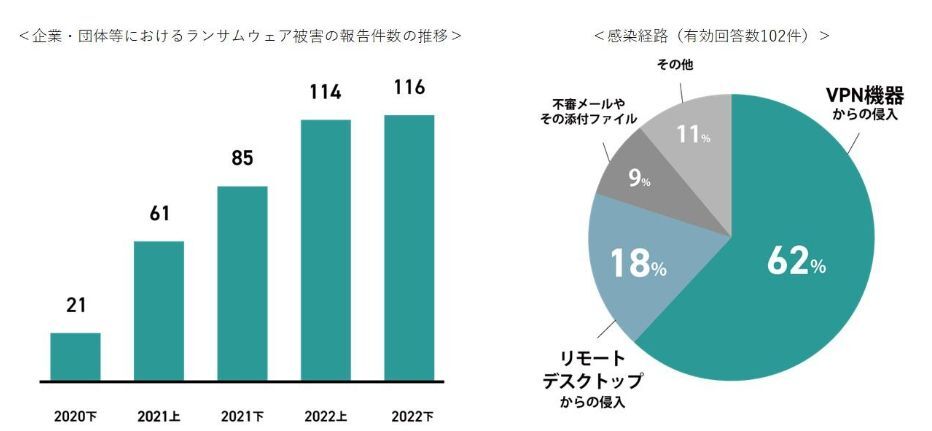

警察庁ウェブサイト「令和4年におけるサイバー空間をめぐる脅威の情勢等について」より

具体的には、マクニカが提供している「Attack Surface Managementサービス」のナレッジを活用し、国内に存在する特定のVPN製品の利用企業を調査した。その後、2~3月の期間に各VPN機器のバージョンの特定および脆弱性の有無の判定を行い、対象製品を保有している神奈川県下の100社以上の企業・組織を洗い出した。

さらにマクニカの調査結果から3~7月の期間に、神奈川県警察から脆弱なVPN製品を保有している企業に個別に連絡した。その際、情報提供と注意喚起を行うとともに、可能な限り対処状況の確認を実施したという。

マクニカによれば、今回の取り組みにより、調査対象のVPN機器に対してさまざまな理由で対処が進んでいない実態を把握できたとする。特に関連会社も含めてバージョンアップ未対応の機器が存在しないかの再点検や、バージョンアップ対応が自社の対応範囲なのか、委託先との保守契約の範囲に含まれるかの確認は、「大丈夫だろう」との思い込みではなく、実際に確認を行うことが改めて重要だと分かったとしている。

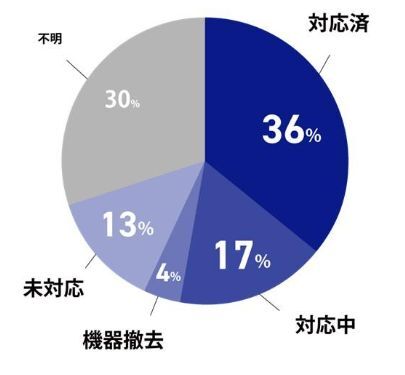

通知時の対応状況

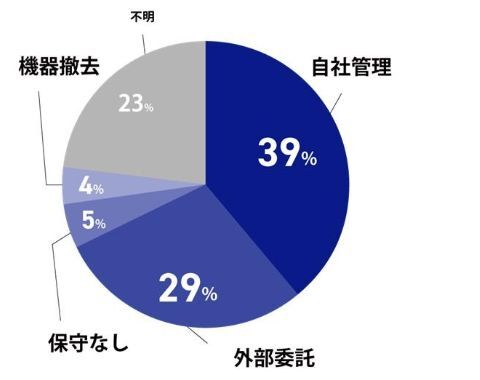

機器の管理主体

今回の注意喚起連絡の時点では、12%の企業が脆弱性対応を目的としたバージョンアップの必要性を認識していない状態だった。しかし、58%の企業は必要性を認識していた。

通知時点での対応状況は、「対応済・対応中」が53%と過半数だった。また、機器の管理主体は「自主管理」との回答が約4割だったが、「不明」の回答が2割を超えた。

機器のバージョンアップが滞っている理由として、「管理ベンダーと機器のバージョンアップを含む保守契約を結んでいたと認識していたが、改めて確認したところバージョンアップ作業は契約対象外だった」「ベンダー、社内担当者ともに対応を失念していた」「新型コロナウイルスの影響で遠方のベンダーが対応できていなかった」「バージョンアップに費用がかかるため、そのまま利用している。他社もそのような対応であると認識していた」などが挙げられた。