前回(「サポート終了で変貌する--なぜ“レガシーOS”が脅威になってしまうのか?」)は、調査データをもとにどのくらいレガシーOSを使用している企業があるのか、そしてどのような脅威が存在するのかを紹介した。2回目の今回は、トレンドマイクロが対応した被害事例を交え、具体的にレガシーOSの脅威を解説する。

脆弱性を悪用するウイルス

レガシーOSの存在を考えるとき、切っても切り離せないものが脆弱性だ。前回「脆弱性が見つかっても修正パッチが公開されない」ことに対して76.3%のシステム管理者が不安を感じていることを紹介した。脆弱性を悪用するウイルスは多数あるが、近年多くの企業から被害報告のある「WORM_DOWNAD(ダウンアド)」を取り上げて説明しよう。

図1をご覧頂きたい。これは日本のトレンドマイクロのサポートセンターに寄せられた2009年のウイルス感染被害報告数ランキングだ。年間の感染被害報告数が1538件で、第2位にランクインしているWORM_DOWNADはWindowsの「MS08-067」という脆弱性を悪用して感染を広げる機能を持ったワームとして2008年10月に登場した。後にUSBメモリへの感染や、ファイル共有、パスワード攻撃など、LAN内で感染を広げる機能が段階的に複数追加されたため、駆除したつもりが根絶されていなかった、一度駆除したにも関わらず別の亜種に再感染してしまうなど、対策に追われ復旧に何カ月も要する事例が複数報告された。

WORM_DOWNADによる被害事例

それでは次に、実際にWORM_DOWNADに感染したユーザーの被害事例を紹介しよう。A社はクライアント、サーバ含めて約8000台を保有している。本社のシステム管理は数人の専任担当者が行っており、全国に数十ある拠点には管理者は不在であり、拠点の管理は本社のシステム管理者がリモートで行っていた。

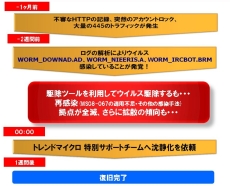

このインシデントは、システム管理者はログ情報から不審なHTTP通信や大量のトラフィックを確認したことから始まった。異常を知った当初、管理者には原因がわからず、まずは各機器のログ情報を確認した。ログ解析により、WORM_DOWNADに感染したことを把握し、駆除ツールを用いて感染コンピュータの駆除を試みた。

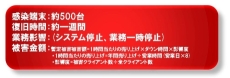

しかし、駆除作業と並行して再感染が発生し、社内ネットワークを完全にクリーンナップできなかったため、感染が長期化した結果、約500台まで感染が広がり、システムが停止する事態となった。最終的に、トレンドマイクロが緊急対応の依頼を受け、約1週間で復旧することができたが、被害は膨大なものとなってしまった。