RSAは8月12日、フィッシングサイト閉鎖サービス「RSA FraudAction」の中核であるAFCC(Anti-Fraud Command Center:不正対策指令センター)の四半期レポート最新号を公表した。それによると、2015年第2四半期の統計では、トロイの木馬による攻撃はほぼ横ばいだったが、フィッシング攻撃は微増傾向が続いているという。

最も多く用いられているトロイの木馬は相変わらずZeusで、攻撃をホストしている国はフィッシング、トロイの木馬を問わず米国だが、前者においては5割近い比率を占めているのに対し、後者については4分の1ほどとなっているとのこと。

今号の主なトピックは以下の通り。

PDF、Word、Excelなどの添付ファイルに潜む脅威が深刻化

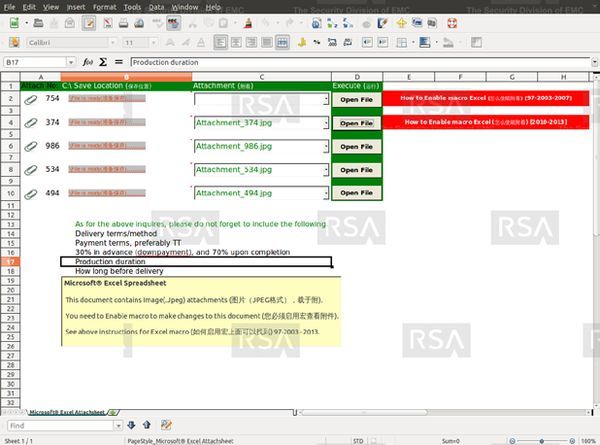

2014年末から、マルウェアに感染させるマクロを仕込んだPDFやWord文書を添付したメールを使った攻撃が、ますます増えている。さらに近ごろでは、大量のJPEG画像を装ったファイルを張り付けたExcelのワークシートの拡散も確認されている。このワークシートは「chika」という名前で、アタッチメントとおぼしきものを同梱し、そのアタッチメントを開くために使うアクティベーションボタンが付いている。

このボタンをクリックすると、Excelのマクロ機能を有効にするようメッセージが表示され、指示に従うとあっという間にトロイの木馬「Pony Stealer」がインストールされる。このPony Stealerは、感染したPCからさまざまな情報を窃取すると同時に、金融関連の情報を窃取するトロイの木馬「Banker」をインストールする。

トロイの木馬を感染拡大させるためのExcelファイル(RSA提供)

「Zeus の父親」が機能強化されて再発売

銀行利用者を狙うマルウェア「Kronos」が最初に報告されたのは、2014年7月、ロシア語圏の地下フォーラムにおいて7000米ドルで発売された際である。Kronosという名は、ギリシャ神話に登場する「Zeus」の父親を指すことから、あの伝説的“成功”を納めたマルウェアにあやかろうというのであろう。

Kronosは、サーバ間通信の暗号化やすべての主要ブラウザに対応するHTML & JavaScriptインジェクションに対応している(正規サイトアクセス時に、改変ページを表示し、PIN情報や秘密の質問の答えを窃取する)。他にも、ステルス機能や他のトロイの木馬、セキュリティソフトによる干渉を拒絶し、サンドボックス環境での実行を拒否するためのRing3ルートキット機能も組み込まれている。

RSAが2月にKronosと関連のあるC&Cサーバを特定した後、このサーバもマルウェアも姿を消していた。しかしRSAは、再びKronosが地下フォーラムで発売されているのを発見した。そのオファーとは、アップデート、完全サポート、マニュアル類の永年無償提供が付いて、前回の半額以下の3000ドル(支払いはビットコイン限定)である。

犯罪者フォーラムに掲載されたKronosの広告(RSA提供)

古くて新しいエクスプロイト、有名ツールのソースコードが流出

エクスプロイトキットとは、PCが内包する脆弱性を発見し、悪意(多くはマルウェアの感染)でエクスプロイト(攻撃)を自動生成する犯罪者の武器。ここ数年、その標的はもっぱらAdobe Reader、Java実行環境、Adobe Flash Playerの脆弱性だった。登場してからずいぶん時が過ぎたが、今も情報セキュリティニュースのフィードは、エクスプロイトの話題であふれている。

最近の調査では、エクスプロイトが狙う脆弱性の少なくとも3分の1は、2010年には既知となっているものだという。それが有効ということは、4年以上も更新されていないPCが、世の中には今なおあふれているということになる。たいていのソフトウェアベンダーは、脆弱性が確認されれば速やかにパッチや更新を提供するが、それを適用するかどうかは使う側次第で、利用者側の意識が問われている。

最近では、世界で最も利用されているエクスプロイトキットの1つ「RIG Exploit Pack」(トレンドマイクロの報告した「Evolution of Exploit Kits」で4位にランクされている)のソースコードの流出が確認された。

これに伴い、RSAは関与が疑われるロシア語圏の活動家を追っている。検証の結果、RIG Exploit Packによると見られるエクスプロイトが1種類のみで、すべてバックエンドサーバ上で動作していたことから、流出したソースにエクスプロイトに関わる部分がないという報告もある。ともあれ、強力なマルウェアのソースコードが流出すると、その改造版による脅威が増加するため、警戒を強めている。

「個人情報売ります」、英国地下市場が活性化

RSAでは、英国市民の個人情報を扱う事業者が近頃大量に発生していることを確認している。彼らは、その筋で、「fullz」と呼ばれるクレジットカード情報と個人特定可能情報(PII)のセットに加え、生年月日、旅券情報、旅券のスキャン画像などを販売している。

こうしたPIIは、ネット犯罪者たちが本人確認プロセス(不正に入手したクレジットカード情報や銀行口座情報、さまざまなサービスのオンラインアカウントの不正利用に対する防壁)をパスするために悪用されることになる。

英国の生年月日情報販売サイト(RSA提供)