Googleのバグ検出ロボット「OSS-Fuzz」によって、この数カ月で1000件以上のバグが見つかった。

Chrome SecurityのエンジニアであるOliver Chang氏とAbhishek Arya氏、ソフトウェアエンジニアのKostya Serebryany氏、Google SecurityのプログラムマネージャーであるJosh Armour氏によると、OSS-Fuzzボットはこの5カ月間、ウェブを徹底的に調査し、悪用される恐れのあるセキュリティ脆弱性を検出してきたという。

OSS-Fuzzボットはファジングとして知られる手法を用いて、バグを発見する。ファジングとは、システムやソフトウェアにランダムなデータを大量に入力してクラッシュさせようと試みるテストを自動で実行する方法のことだ。これにより、ファジングはセキュリティプロフェッショナルの手を煩わせることなく、バグや潜在的な脆弱性を迅速に見つけ出すことができる。

これは既に十分に確立されたプロセスである。2016年、OSS-Fuzzがコミュニティーに導入されたことで、今では、毎日10兆件以上のテスト入力が処理されている。オープンソースコミュニティーの協力の下、47のプロジェクトで1000件以上のバグが発見された。そのうち、264件は潜在的なセキュリティ脆弱性である。

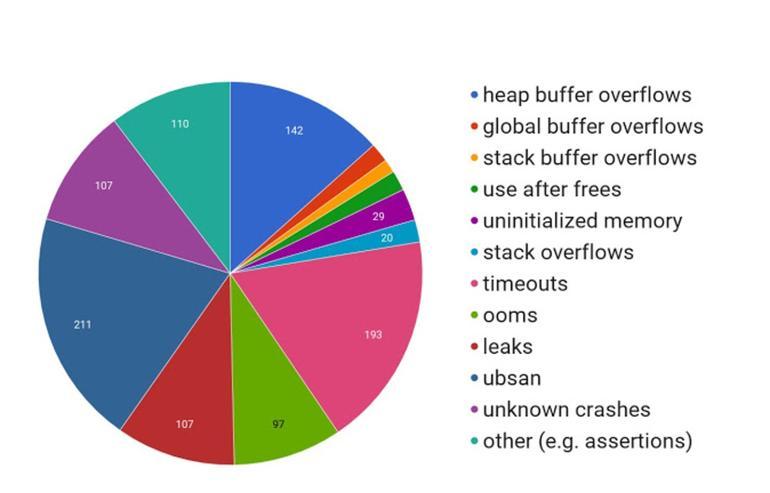

発見されたバグや潜在的なセキュリティの問題には、ヒープバッファオーバーフローの問題や解放後使用の脆弱性、スタックオーバーフロー、データリークなどが含まれる。ただし、ファジングはメモリ関連の問題だけではなく、論理バグなども検知する。

提供:Google

注目すべきなのは、OSS-Fuzzが、名の知られた消費者向けソフトウェアにサポートやコンポーネントを提供する著名プロジェクトで多数のセキュリティ脆弱性を発見したことだ。具体的には、「FreeType2」に10件、「FFmpeg」に17件、「LibreOffice」に33件、「SQLite 3」に8件、「GnuTLS」に10件、「PCRE2」に25件、「gRPC」に9件、「Wireshark」に7件のバグが発見された(一部のバグは、ほかの研究者の結果と一致しない。閲覧が制限されているものもある)。

ファジングはセキュリティツールとして、より標準的に導入されるべきだとGoogleは考えている。こうした目標を達成するため、同社は「Patch Rewards」プログラムを拡大し、OSS-Fuzzを使用するITプロフェッショナル向けの報奨金を追加した。

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。