現在のサーバで重要な仮想化機能に関して、EPYCではハードウェア支援機能がサポートされた。それを担う「AVIC」(Advanced Virtual Interrupt Controller)は、仮想マシン経由で頻繁に発生する割り込み処理をある程度まとめて、一括で処理する。これにより、ハイパーバイザのパフォーマンスが向上する。

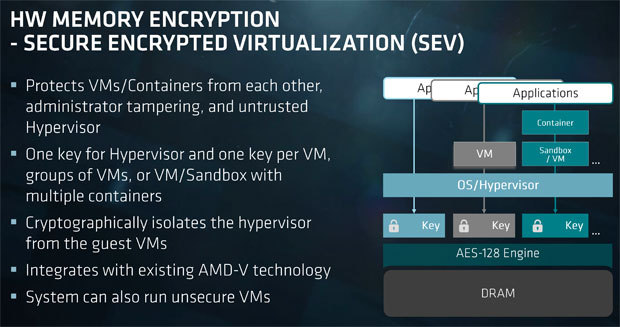

さらに、メモリの内容をAES 128ビットのアルゴリズムで暗号化する「Secure Memory Encryption」(SME)が追加された。ハードウェアがAES 128による暗号化と復号する役割をメモリインターフェース自体に持たしている。メモリの内容が暗号化されることで、万一ハイパーバイザがハッキングされ、他の仮想マシンのメモリに不正アクセスされるような事態が発生しても、内容が漏れることがなくなる。

また、Secure Encrypted Virtualization(SEV)機能では各種ハイパーバイザと連携し、セキュアな仮想マシンが構築できるようにもなった。ESXi、KVM、Xen、Hyper-Vなどでもサポートされている。

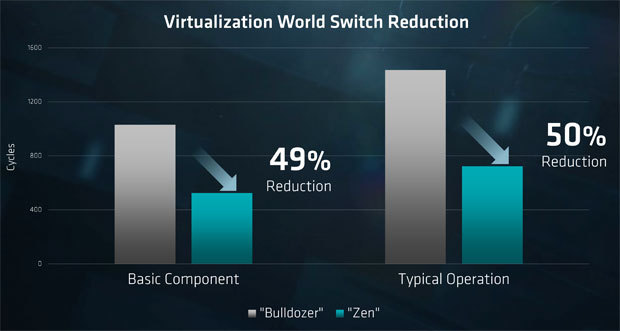

ハードウェアが仮想化環境を支援するため、仮想マシンのパフォーマンスがアップした

前世代に比べて仮想化機能が約50%も高速化されている

SMEはハードウェアでメモリ内容を暗号化する。メモリに不正アクセスが行われても、内容は暗号化されているため、攻撃者に漏えいしない

SEVはハードウェアレベルで仮想マシンをサンドボックス化し、セキュリティを高める

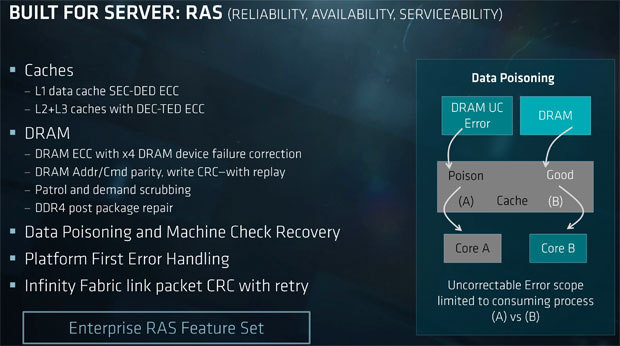

また「Data Poisoning」機能は、メモリエラーが起きた際に、エラーログを記録する。OS側でログからエラーを検知し、特定のメモリを切り離して、縮退動作を行うといったことができる。Data PoisoningとOSの連携によって、エラーへの対処がしやすくなる。また、Infinity Fabricのエラーなどもチェックできる。

AMDは、これらの機能を合わせて「エンタープライズグレードのRAS」(Reliability、Availability、Serviceability)」と呼んでいる。

EPYCには、エンタープライズグレードのRAS機能が用意されている

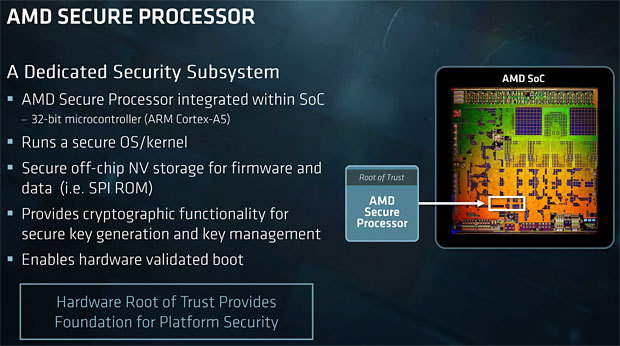

EPYCには、ARMからライセンスを受けたARMベースの「AMD Secure Processor」(ARM Cortex-A5)がCPUダイに搭載され、Zenコアとは別に、OSなどとも切り離されて動作している。このプロセッサは、暗号鍵の生成や管理、ハードウェアブート時におけるOSの改ざんチェック(セキュアブート)をサポートする。

EPYCには、ARM Cortex-A5ベースのセキュアプロセッサが搭載されている

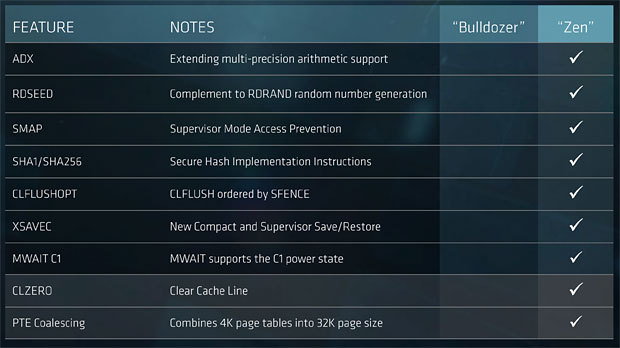

この他にZenコアは、Intelがサポートした命令セットの「ADX」(任意精度の整数演算を高速化する命令)や、「RDSEED」(精度の高い乱数生成命令)、「SAMP」(Supervisor Mode Access Prevention=メモリ保護機能)、SHA1/SHA256(暗号ハッシュ関数)、「CLFUSHOPT」(キャッシュフラッシュ)、「XSAVEC」(Supervisorモードからのセーブ/リストアの高速化)、「MWAIT C1」(C1パワーステートにおいてMWAITをサポート)がサポートされた。AMD独自ではないが、Intelプロセッサでサポートする命令セットをZenコアでもサポートした格好だ。

AMDが独自に追加した命令セットとしては、「CLZERO」(キャッシュメモリをクリア)、「PTE Coalescing」(ハイパーバイザが使用する仮想メモリのテーブルを効率化する)などがある。

AMDとしては、独自の命令セットをあまり増やす方針ではないようだ。以前のBulldozerアーキテクチャでAMDは、さまざまな独自の命令セットを追加し、Intelが同じような命令セットをサポートした。このことで、多くのソフトウェアがIntelの命令セットをサポートし、結局はAMD独自の命令セットを利用するソフトウェアはほとんど実現しなかったことが背景にある。

Zenアーキテクチャで追加された命令セット

今後AMDは、業界のスタンダードになった命令セット(Intelとの互換性を高める。ただし「知的財産の観点で問題が無い限り」という注意点がつく)をサポートしていく方針だ。