Wi-Fi Alliance マーケティング担当バイスプレジデントのKevin Robinson氏

Wi-Fiセキュリティの新規格となる「WPA3(Wi-Fi Protected Access 3)」が米国時間6月25日、正式発表された。機器メーカーなど約800社が参加する認可団体Wi-Fi Allianceのマーケティング担当バイスプレジデント、Kevin Robinson氏が28日、都内でWPA3を含むWi-Fiセキュリティの最新動向を説明した。

WPA3は、現在では標準的に利用される「WPA2」の後継となるWi-Fi Allianceの新たな認証プログラム。今後はWPA3に対応する無線LANルータやアクセスポイント、クライアントデバイスなどの製品が各メーカーから順次提供される見込みで、Robinson氏は、2019年後半のクリスマス商戦期ごろに製品出荷が本格化するとの見方を示している。

WPA3では、主に個人や家庭向けの「WPA3-Personal」と、企業・組織向けの「WPA3-Enterprise」の2つのモードが提供される。2017年10月に発覚したWPA2の脆弱性「KRACKs」を踏まえ、クライアントとルータやアクセスポイント間のハンドシェイク(無線通信の開始時に行われる機器間で接続処理)に、「Simultaneous Authentication of Equals(SAE、通称:Dragonfly)」と呼ばれる新方式を採用。また、接続が確立された通信では、複数の暗号化の仕組みを使ってユーザーごとに異なる暗号化通信を行う「Opportunistic Wireless Encryption(OWE)」をサポートする。

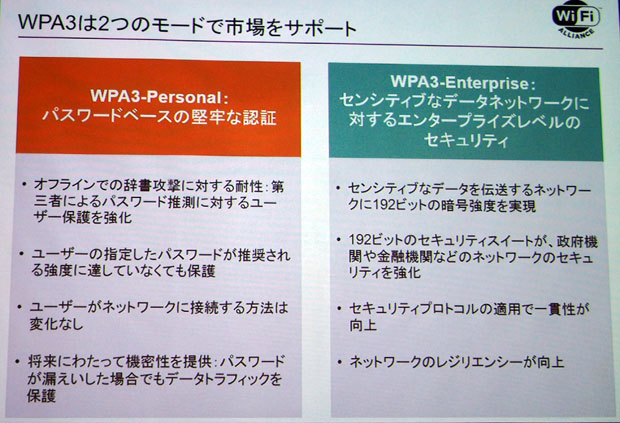

WPA3では、「WPA3-Personal」と「WPA3-Enterprise」の2つのモードが提供される

WPA3-Personalはパスワードベースの認証を提供し、主な特徴としては(1)オフライン型辞書攻撃への耐性強化、(2)セキュリティ強度の低いユーザー指定パスワードに対する保護の提供、(3)認証パスワード漏えい時における通信秘匿性の確保――の3つ。WPA3-Enterpriseでは、暗号アルゴリズムの強度を128ビットから192ビットに強化し、192ビットのセキュリティスイートによる一貫性のある保護の提供と統合管理を可能としている。

(1)では、攻撃者による膨大な推測パスワードを使った不正な認証の試行を、SAEの仕組みで緩和する。(3)はユーザーが無線LAN通信と開始する際に利用したパスワードが万一漏えいしても、通信内容はOWEによって保護することで、第三者に盗み見される危険性を低減する。

WPA3では、脆弱な旧式のプロトコルが無効化されているため、高い安全性を確保するにはWPA3の利用が推奨されるという。ただ、現在主流のWPA2からの移行には時間を要するため、Robinson氏は「移行モード」を利用してWPA2とWPA3の互換性の維持する必要性を指摘している。また、WPA2でも導入されている暗号化によって無線LANの管理フレームを保護する「Protected Management Frames(PMF)」が引き続きWPA3でも必要だと解説した。

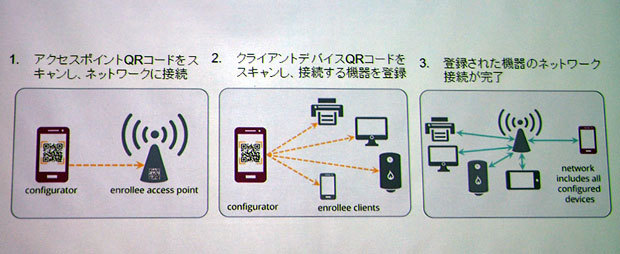

Wi-Fi Allianceは、WPA3と併せて新たな接続方法を提供する「Wi-Fi Easy Connect」も発表した。主には、ディスプレイなどを持たないIoT機器での無線LAN接続設定を容易に行えるようにする。Wi-Fi Easy Connect対応機器では、まずスマートフォンなどのカメラでルータやアクセスポイントに貼られたQRコードを読み取り、次に無線LANに接続させる機器のQRコードも読み取り、登録を行うことで、ネットワーク接続ができるようになる。

「Wi-Fi Easy Connect」に接続設定操作のイメージ

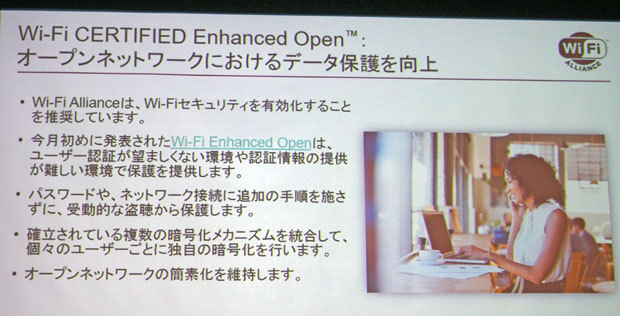

また米国時間6月5日には、観光施設や空港などの公共ネットワーク向けセキュリティプログラム「Wi-Fi CERTIFIED Enhanced Open」も発表した。

公共ネットワークでは、観光客など一時的に無線LANサービスを利用するユーザーに対応するために、ユーザー登録やパスワード認証などが設定されていないケースがあり、ユーザーの通信内容が盗み見されるなどのリスクが高い。Wi-Fi CERTIFIED Enhanced Openは、上述のOWEやPMFを用いることで、ユーザーの通信内容を保護できるようにする仕組みとなる。

公共無線LANサービスの中には、パスワードが不要など手軽に利用できるものがあるが、セキュリティ対策や管理が十分ではなく、利用には盗聴などのリスクを伴う 「Wi-Fi CERTIFIED Enhanced Open」

Robinson氏は、公共ネットワークでもWPA2などのセキュリティを有効にすることが原則だと前置きしつつ、Wi-Fi CERTIFIED Enhanced Openを活用することで、一定のセキュリティを確保できるだろうと話している。