IoTに関するさまざまな取り組みが世界で広がる中、最近では脆弱なデバイスを狙う脅威が徐々に顕在化している。IoTのセキュリティ対策に乗り出したトレンドマイクロは、デバイスとネットワークの両面から考えていくべきと主張する。

IoTでも加害者になる危険性

IoTのデバイスには、センサや監視カメラ、生産設備から自動車や家庭用品に至るまで無数の種類がある。特に、一般のユーザーが目にするような身近なデバイスに対する攻撃は、その危険性を理解しやすい。例えば、家族やペットを見守るために家庭内に設置したネットワークカメラの映像がインターネットに公開されてしまったり、インターネットに接続された家電がサービス妨害(DoS)攻撃を仕掛けたりといったケースが知られる。

さらに、2016年秋には「Mirai」と呼ばれるマルウェアに感染した多数のIoT機器が、セキュリティニュースサイトやインターネットサービス事業者などへ大規模な分散型サービス妨害(DDoS)攻撃を行う事態も発生した。このケースでは、管理機能を利用するためのIDやパスワードが初期設定のままだった機器がマルウェア感染の標的になった。

攻撃者に乗っ取られるという面では、機器のユーザーは「被害者」といえるが、同時に乗っ取られた機器が他の標的に攻撃してしまうという「加害者」の面も生じた。コアテク・スレットマーケティンググループ担当課長代理の森本純氏は、「特にIoTの事業者は、攻撃による被害者であり、加害者にもなり得るビジネスリスクを伴う」と指摘する。

これまでに見られるIoTのセキュリティ事件から森本氏は、「対策の視点が脆弱なデバイスをどうすべきかに向きがちだ」とも話す。もちろんIoTは、デバイスとデバイスがつながるネットワークやその先のシステム(データセンター)から構成される。デバイスに寄ったセキュリティ対策では不十分というのが、同社の主張の背景にある。

数々のIoTのセキュリティ事件から、その対策では「デバイスの設計段階から堅牢な仕組みにする」「デバイスを管理するためのIDやパスワードを初期設定のままにしない」といったデバイス中心のアプローチが目立つ。森本氏は、IoTデバイスのセキュリティ対策で考慮すべき以下の特徴を挙げている。

- 常時稼働や常時接続によりいつでも攻撃される

- 脆弱性対策などの方法が未成熟

- 普及規模が大きく攻撃者が効率的に狙える

- 管理者が不在になりがち

森本氏によれば、デバイスによっては、適切な管理がなされないままに普及が進んでしまっているのが実態だ。またPCのように、メーカー側からデバイスに対して効率的にセキュリティアップデートを配信するような仕組みが十分に確立されていない。特に、スマート家電のようなデバイスごとにユーザーが異なるケースでは、その管理をユーザーに委ねざるを得ない条件もある。「ITシステムのセキュリティ対策はIT部門の管轄でも、IoTデバイスの場合は事業部門や開発部門なども関係するため、一貫性のある対策を取りづらい」(森本氏)という。

同社は、IoTデバイスのセキュリティ強化にまだ時間を要することから、デバイスが必ず接続するネットワーク経路上での対策に注力し始めた。

ITセキュリティを応用する

同社は6月に、「セキュリティVNF」(VNF=Virtual Network Function)というIoT向けのネットワークセキュリティ技術を開発し、7月からはIoTプラットフォーム事業者のソラコムを共同で試験的にサービス提供を始めた。

VNFは、従来はファイアウォールなどのアプライアンスで実行していたセキュリティ対策機能をソフトウェア(仮想マシン)で実行する。同社では、ITセキュリティで実績があるという不正侵入防御(IPS)、URLフィルタリング、アプリケーション制御の3つの機能をVNFで提供している。

IoT事業推進本部 ソリューション推進部長の津金英行氏によれば、ソラコムとの試験サービスでは、IoTデバイスとユーザーシステムとの間にあるソラコムの基盤上で、ミラーポートからキャプチャしたパケットをVNFによって監視する。デバイスに対する通信やデバイスからの通信に、脆弱性を探索するような通信や不審なサイトへの接続を試みるような通信が検知された場合は、ソラコムのAPI経由でユーザーに通知される。ユーザーは、危険性が疑われるデバイスのSIMを休止させるなどして、対処できるという。

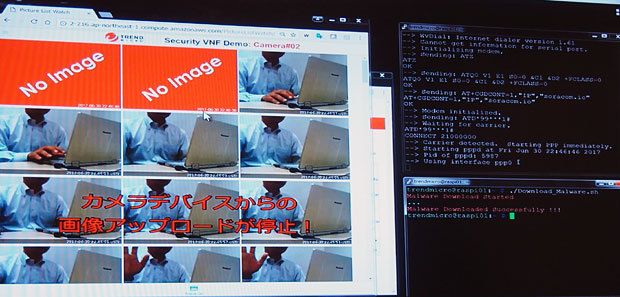

マルウェアに感染した監視カメラをデータセンターで検知し、盗撮映像のアップロードをブロックするというデモ

脅威の検出には、クラウドベースの脅威情報基盤を利用する。「デバイスがマルウェアに感染しても、感染の拡大や攻撃の実行には不正な外部との通信を伴う。迅速な対応に最新の脅威情報を活用する」(津金氏)といい、万一デバイスが被害に遭っても、そこからの影響が広がるのを抑止させるアプローチになるという。

セキュリティVNFは、IoTのネットワークサービスを提供する通信事業者やプラットフォーム事業者向けになるが、IoTサービスを利用する側もデバイス側の対策とネットワーク側の対策を併用することで、セキュリティを強化できるとしている。同社では提携先の拡大も図るという。