5月に世界規模で感染騒動を引き起こしたマルウェア「WannaCry」は、米国家安全保障局(NSA)から流出したというワーム型の攻撃手法によって拡散したとされる。その攻撃手法は、日本に浸透しつつあるようだ。

セキュリティベンダーなどの解析によれば、WannaCryの拡散に使われた攻撃手法は、4月に「Shadow Brokers」を名乗る集団が公開した複数の手法のうち、Windows Server Message Block(SMB)の脆弱性を突く「EternalBlue」と、EternalBlueによってコンピュータに“埋め込まれる”バックドア「DoublePlusar」を組み合わせたもの。WannaCryだけでなく、同時期以降に出現した他のマルウェアもこの手法を取り入れるようになった。

この手法を取り入れたマルウェアは、拡散する際にネットワーク越しでWindows SMBが利用する445/TCPポートなどを対象にスキャンを行い、コンピュータに脆弱性が存在するかどうかを調べる。脆弱性があればDoublePlusarを埋め込み、DoublePlusarを通じてマルウェアを送り込む。既にDoublePlusarが埋め込まれていれば、そのDoublePlusarを使ってマルウェアをインストールする。これが繰り返されることでマルウェアが拡散するという具合だ。

コンピュータに脆弱性が存在する限り、この手法を使った拡散の“負の連鎖”は止まることがない。基本的な対策は、Microsoftが3月にリリースしたセキュリティ更新プログラム「MS17-010」を適用し、セキュリティソフトやネットワークセキュリティ機器を最新の状態にして、できる限り検知とブロックする。特にコンピュータの台数が多い組織では、この対策を徹底しなければ、“負の連鎖”が続く。

6月以降、国内ではこの“負の連鎖”が断ち切られないどころか、浸透し始めている状況だ。6月22日には、警察庁がWannaCry亜種に感染したPCが発信源とみられる445/TCPポートに対するアクセスへの注意を呼び掛けた。同月28日には、JPCERT コーディネーションセンター(JPCERT/CC)もネット経由の攻撃を受ける可能性のあるPCやサーバへの注意喚起を行っている。

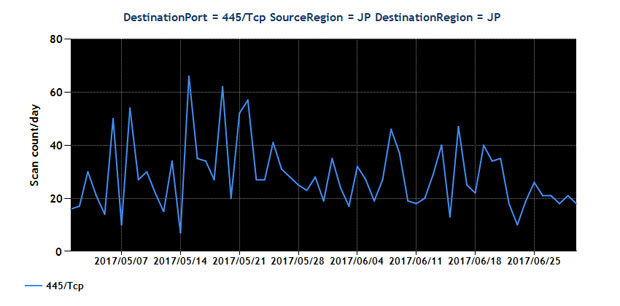

JPCERT/CCが8月3日に発表した4~6月期の「インターネット定点観測レポート」によれば、445/TCPポートに対するアクセス数はトップ5の4位に入り、WannaCryの流行による影響を指摘している。

2017年4~6月におけるPort445/TCPあてのパケットの観測数の推移(出典:JPCERT/CC)

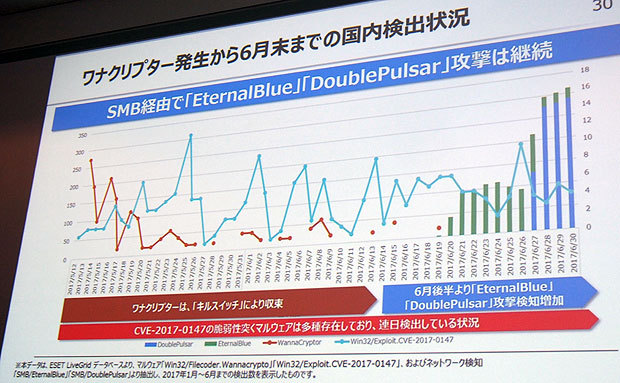

セキュリティソフト「ESET」の国内総販売元のキヤノンITソリューションズは、8月8日に発表した2017年上半期のマルウェアレポートで、ネットワークによるEternalBlueとDoublePlusarの検知に対応した6月20日頃から、この手法による攻撃が国内で多数発生していることを明らかにした。7月以降も続いており、調査を進めている。

国内のESETユーザーで検知されたEternalBlueとDoublePlusarの状況。ネットワーク検知を始めた6月20日頃にまずEternalBlueが100件以上検知され、その後から300件以上のDoublePlusarの検知が続いている

同社マルウェアラボ セキュリティリサーチャーの石川堤一氏は、WannaCryによって、EternalBlueとDoublePlusarを組み合わせた拡散手法の有効性がサイバー攻撃者に知れ渡り、国内で観測されている攻撃の多くが、この手法を取り入れたマルウェアによるものの可能性が高いとし、「WannaCry自体の脅威は収束しつつあるが、むしろこの組み合わせが今後の脅威の温床になりかねない不気味な状況」と警鐘を鳴らす。

また石川氏は、サイバー攻撃者がWannaCryの事件を“教訓”にShadow Brokersが公開する情報に注目し、新たな別の手法が公開されればすぐに取り入れるだろう指摘する。組織では、既に広まった攻撃手法への対策を徹底するだけなく、攻撃者側の動きを注視しながら新たな脅威にも備える対応がより求められるという。