本連載「サイバーセキュリティ未来考」では、注目のキーワードを読み解きながら、企業や組織におけるセキュリティ対策のこれからを占う。

「セキュリティバイデザイン」とは

さまざまなモノがインターネットに接続されるIoT時代が既に始まっている。気が付けばテレビやレコーダ、エアコン、冷蔵庫など、周囲にある製品や機器が当たり前のようにインターネットにつながっている。インターネットに接続しているということは、逆に第三者がインターネット側からそれらの製品や機器にアクセスできる可能性もあり、サイバー攻撃の危険性に晒されている状態にあるといえる。

こうしたIoT機器への攻撃は、IoT機器が搭載しているソフトウェアの脆弱性を悪用されるケースが多い。また、将来的には機器に搭載される個々のシステムが相互に接続されるようになるため、それを見据えたセキュリティ対策が必要になる。そこで内閣サイバーセキュリティセンター(NISC)を中心に提唱されているのが、「セキュリティ・バイ・デザイン(Security by Design)」だ。

NISCではセキュリティ・バイ・デザインを、「情報セキュリティを企画・設計段階から確保するための方策」と定義しており、「IoTシステムの設計・構築・運用に際しては、セキュリティを事前に考慮するセキュリティ・バイ・デザインを基本原則とし、これが確保されていることが当該システムの稼働前に確認・検証できる仕組みが求められる」としている(参考PDF資料)。

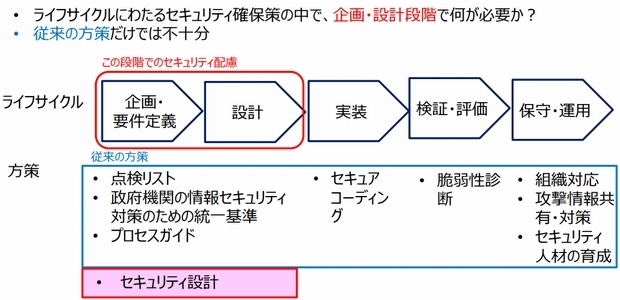

多くの製品や機器は、「企画・要件定義」「設計」「実装」「検証・評価」「保守・運用」といった段階を経て市場に出回る。従来でもサイバーセキュリティ対策が考慮されていなかったわけではないが、その適用は「実装」以降の段階というケースが多かった。セキュリティ・バイ・デザインでは、企画・設計段階からサイバーセキュリティを確保するための方策を指す。

セキュリティ・バイ・デザインでサイバー攻撃を防ぐ

かつて多くの製品や機器は、“消費者の手に渡ったらそれで終わり”ということが多かった。もちろん、保守やサポートのサービスはあるが、基本的にユーザーは製品や機器が故障しない限り使い続ける。実際に故障するのはサポートが切れてからのタイミングが多いので、修理をせずに買い替えるパターンがほとんどだったわけだ。しかし、ソフトウェアを搭載するようになるとそうもいかない。それがインターネットに接続されるとなると、なおさらだ。

単にソフトウェアを搭載した頃は、多くのソフトウェアが独自開発のものだったが、インターネットに接続する必要が出てきたことから、オープンソースソフトウェア(OSS)を活用するケースが増えた。OSSを使えば安価に開発できるし、多くの機能がコンポーネントになっているので、実装の手間が少ないというメリットもある。

一方で、OSSは文字通りにプログラムのソースが公開されている。このため、サイバー犯罪者が悪用を目的に検証できてしまえる。また、脆弱性がたびたび公表されるため、その情報が悪用されることある。複数の機能を合わせたメジャーなコンポーネントの一部に脆弱性があると、意図せずに脆弱性を作り込んでしまうことになる。そのために、「企画・設計」段階から脆弱性のリスクを検証するセキュリティ・バイ・デザインが有効となる。

また最近では、セキュリティ・バイ・デザインの概念を「保守・運用」にまで拡大した考え方が一般的になっている。例えば、IoT機器に搭載されるソフトウェアに不具合や脆弱性が発見された際に、インターネット接続機能を利用してユーザーに注意喚起し、アップデートを配布したり、自動的にアップデートを行ったりする仕組みを提供するといったことだ。もちろん、IoT機器は従来のような「壊れるまで使う」ものではなく、「定期的にアップデートするもの」ということをユーザー側にも認識させる必要がある。

セキュリティを「設計」段階から組み込む(IPAソフトウェア高信頼化センター資料より引用)